Проектирование безопасных и надежных систем аутентификации требует точности. Один неверный шаг в логике может привести к уязвимостям безопасности или плохому пользовательскому опыту. В этом руководстве рассматривается, как моделировать сложные процессы аутентификации с использованиемдиаграммы взаимодействия UML (IOD). Мы пройдемся по всестороннему кейс-стади, в котором рассматриваются многофакторная аутентификация, управление токенами и обработка сессий без ссылки на конкретные инструменты поставщиков.

Зачем использовать диаграмму взаимодействия для аутентификации? 🔍

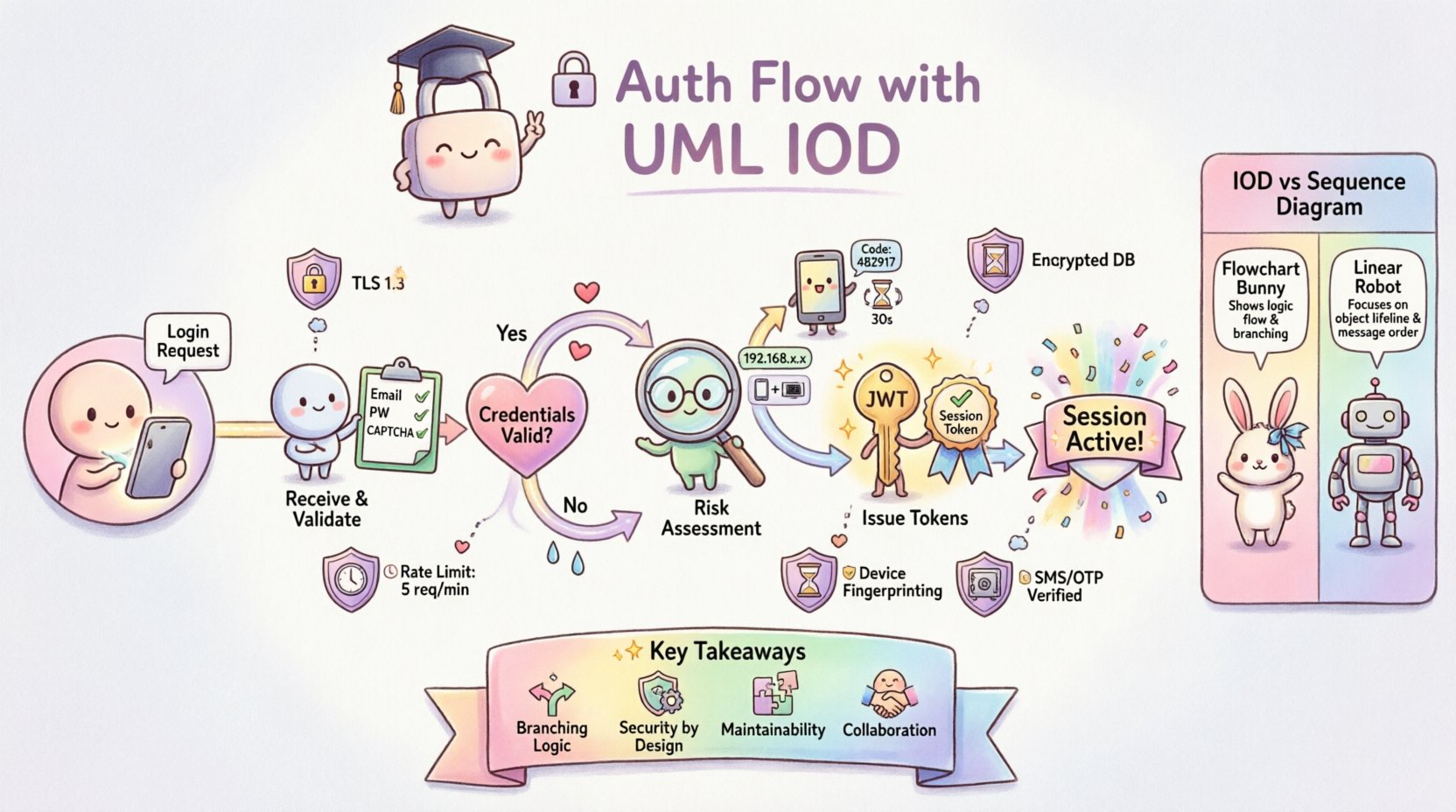

Стандартные диаграммы последовательности отлично подходят для линейных процессов. Однако аутентификация редко бывает линейной. Она включает ветвящуюся логику, повторные попытки, резервные варианты и смену состояний. Диаграмма взаимодействия предоставляет обзор управления потоком, позволяя архитекторам визуализировать точки принятия решений и подпроцессы в рамках более крупного системного процесса.

Использование IOD для аутентификации предоставляет несколько существенных преимуществ:

- Общий обзор: Она охватывает весь жизненный цикл от запроса до завершения сессии.

- Ветвящаяся логика: Она четко показывает, где система принимает решение о продолжении на основе результатов проверки.

- Повторное использование:Сложные подпроцессы (например, проверка двухфакторной аутентификации) могут быть инкапсулированы как узлы действий.

- Четкость: Она отделяет поток управления от детального обмена сообщениями, присутствующего в диаграммах последовательности.

Определение сценария: контекст корпоративного входа 🏢

Для этого кейс-стади мы определяем реалистичный сценарий. Пользователь пытается получить доступ к защищенному ресурсу в веб-приложении. Система должна проверить личность, проверить учетные данные, проверить наличие требований к многофакторной аутентификации и выдать токен сессии.

Основные участники:

- Пользователь: Личность, пытающаяся получить доступ к системе через клиентское устройство.

- Клиентское приложение: Интерфейс фронтенда, обрабатывающий ввод и отображающий статус.

- Сервис аутентификации: Логика бэкенда, ответственная за проверку учетных данных.

- Поставщик идентификации: Внешнее или внутреннее хранилище, управляющее учетными данными и профилями пользователей.

- Менеджер сессий: Компонент, ответственный за выдачу и отслеживание активных сессий.

Основные требования:

- Поддержка стандартной проверки имени пользователя/пароля.

- Событие для многокомпонентной аутентификации (MFA) на основе профиля риска.

- Безопасная выдача токенов (токены доступа и обновления).

- Гибкое управление неверными учетными данными или истекшими сессиями.

Структура диаграммы: узлы и поток управления 🔄

Диаграмма обзора взаимодействий состоит из определенных узлов, представляющих действия или активности. Каждый узел содержит ссылку на поддиаграмму (часто диаграмму последовательности), которая детализирует внутреннюю передачу сообщений.

Основные узлы в этом потоке:

- Начальный узел:Обозначает точку входа, где инициируется запрос на аутентификацию.

- Узел принятия решения:Форма ромба, указывающая на булеву проверку (например, действителен ли пользователь?).

- Узел действия:Прямоугольники, представляющие процессы, такие как «Проверка учетных данных» или «Генерация токена».

- Финальный узел:Обозначает успешное завершение процесса аутентификации.

- Узел исключения:Представляет состояния ошибок, которые отклоняются от основного пути.

Пошаговое объяснение потока 🚀

Разберем жизненный цикл аутентификации так, как он мог бы выглядеть на диаграмме обзора взаимодействий. Это разъяснение подчеркивает точки принятия решений и поток управления между компонентами.

1. Первый запрос и проверка ввода

Поток начинается, когда клиент отправляет учетные данные для входа. Первый узел действия помечен какПолучить запрос на вход. Этот узел содержит логику для разбора входящего тела данных.

- Действие:Разобрать тело JSON на имя пользователя и пароль.

- Проверка:Проверить пустые поля или некорректный синтаксис.

- Ветвление:Если неверно, перенаправить на узел обработки ошибок. Если верно, перейти к службе аутентификации.

2. Проверка учетных данных

Следующий основной узел — этоПроверить учетные данные. Это критическая граница безопасности. Диаграмма взаимодействия для этой ноды покажет, как служба аутентификации запрашивает у поставщика удостоверений.

- Процесс: Хэшируйте предоставленный пароль и сравните его сохраненным хэшем.

- Результат: Узел принятия решения, следующий за этой деятельностью, определяет следующий шаг.

- Путь успеха: Идентичность пользователя подтверждена. Перейдите к оценке рисков.

- Путь неудачи: Запишите попытку и верните общее сообщение об ошибке, чтобы предотвратить перечисление пользователей.

3. Оценка рисков и запуск MFA

Не всем пользователям требуется одинаковый уровень проверки. На этом этапе в поток вводится условная логика.

- Деятельность: Оценить профиль риска.

- Логика: Проверьте репутацию IP-адреса, знакомство с устройством и аномалии местоположения.

- Решение: Требуется ли многофакторная аутентификация?

- Если да: Перенаправить на Инициировать MFA узел деятельности. Этот узел запускает вторую стадию проверки.

- Если нет: Непосредственно перейти к Выдать токены.

4. Обработка многофакторной аутентификации (MFA)

Если оценка рисков выявит пользователя, поток разветвляется в подпроцесс MFA. Это гарантирует, что даже если учетные данные скомпрометированы, доступ будет ограничен без второго фактора.

- Деятельность: Отправить код подтверждения.

- Состояние ожидания: Система приостанавливается до тех пор, пока пользователь не предоставит код.

- Проверка: Проверьте действительность кода и срок его действия.

- Цикл: Если код неверен, разрешите повторные попытки до установленного предела. Если предел достигнут, завершите процесс.

5. Генерация токена и создание сессии

Как только проверка завершена, система должна установить доверенную сессию. Это —Выпуск токенов узел действия.

- Вывод: Сгенерируйте токен доступа (краткосрочный) и токен обновления (долгосрочный).

- Хранение: Сохраните идентификатор токена в хранилище сессий.

- Журналирование: Запишите успешное событие входа для аудит-треков.

- Финальное состояние: Верните токены клиентскому приложению.

Сравнение типов диаграмм: диаграмма взаимодействий и диаграмма последовательности 📊

Понимание, когда использовать диаграмму обзора взаимодействий, а когда — диаграмму последовательности, имеет важное значение для качества документации. В следующей таблице перечислены различия.

| Функция | Диаграмма обзора взаимодействий | Диаграмма последовательности |

|---|---|---|

| Фокус | Поток управления и высокий уровень логики | Обмен сообщениями и временные интервалы |

| Сложность | Наилучшее применение — ветвление и циклы | Наилучшее применение — линейные, детализированные взаимодействия |

| Абстракция | Высокий (узлы представляют подпроцессы) | Низкий (показывает конкретные вызовы методов) |

| Сценарий использования | Планирование архитектуры и анализ рисков | Детали реализации и отладка |

В этом исследовании аутентификации IOD является основным документом для заинтересованных сторон. Он отвечает на вопросы «Что происходит?» и «Когда происходит ветвление?». Диаграммы последовательности вложены в узлы IOD, чтобы ответить на вопрос «Как это работает?».

Обработка исключений и тайм-аутов ⏱️

Надежная система должна грамотно обрабатывать сбои. Диаграмма обзора взаимодействий позволяет нам четко прорисовать пути исключений, обеспечивая, чтобы они не были упущены при разработке.

Сценарии тайм-аутов

- Тайм-аут MFA: Если пользователь не отвечает на запрос MFA в течение 5 минут, поток направляется к Сессия истекла узлу.

- Тайм-аут службы: Если поставщик удостоверений не отвечает в течение 3 секунд, поток направляется к Повторить или завершить с ошибкой узлу.

Исключения безопасности

- Слишком много попыток: После 5 неудачных попыток входа поток запускает Блокировка учетной записи действие.

- Неверная подпись: Если подпись токена недействительна при обновлении, поток направляется к Принудительный выход.

Прорисовка этих путей в IOD обеспечивает, что разработчики понимают, что обработка ошибок является частью основного дизайна, а не после мысли.

Распространенные ошибки при моделировании аутентификации 🚫

Даже при наличии надежной диаграммы возникают ошибки реализации. В таблице ниже выделены распространенные ошибки моделирования и их последствия в реальном мире.

| Ошибки | Последствия | Смягчение в IOD |

|---|---|---|

| Отсутствующие ветви | Неперехваченные ошибки приводят к сбоям | Убедитесь, что каждый узел принятия решения имеет путь «Иначе». |

| Утечка состояния | Чувствительные данные раскрываются в журналах | Метки узлов с требованиями к обработке данных (например, «Замаскировать пароль»). |

| Неясные циклы | Бесконечные циклы повторных попыток вызывают отказ в обслуживании | Явно определите ограничения счётчика в описании узла действия. |

| Чрезмерная абстракция | Разработчики упускают критическую логику | Связывайте подробные диаграммы последовательности с сложными узлами. |

Поддержание диаграммы с течением времени 📈

Требования к аутентификации эволюционируют. Новые нормативные акты, обновлённые стандарты безопасности и изменяющееся поведение пользователей требуют обновления архитектуры системы. Диаграмма обзора взаимодействий служит живым документом, который должен регулярно пересматриваться.

Триггеры пересмотра

- Аудиты безопасности: После каждого теста на проникновение обновите диаграмму, чтобы отразить новые результаты.

- Обновления функций: При добавлении биометрической авторизации или социальной SSO добавьте новые узлы в поток.

- Проблемы производительности: Если задержка увеличивается, пересмотрите узел генерации токена на предмет возможностей оптимизации.

Контроль версий

Обращайтесь с файлами диаграмм так же, как с кодом, с соблюдением той же дисциплины контроля версий. Каждое изменение в потоке аутентификации должно быть помечено. Это позволяет командам отслеживать, какая версия потока поддерживала конкретный релиз функции.

Руководство по реализации для разработчиков 👨💻

Когда разработчики читают диаграмму обзора взаимодействий, им нужны чёткие инструкции по преобразованию визуальных узлов в код. Следующие рекомендации помогают сократить разрыв между проектированием и реализацией.

- Проектирование без состояния: Убедитесь, что служба аутентификации не хранит состояние сессии внутри. Полагайтесь на узел менеджера сессий.

- Идемпотентность: Запросы на создание токенов должны быть идемпотентными, чтобы предотвратить создание дублирующихся сессий.

- Стандарты ведения журнала: Сопоставьте действия «Событие журнала» на диаграмме с конкретными уровнями журнала (INFO, WARN, ERROR).

- Контракты интерфейсов: Определите схемы входных и выходных данных для каждого узла действия до начала программирования.

Вопросы безопасности в потоке 🔒

Безопасность — это не функция; это ограничение, пронизывающее каждый узел. Диаграмма взаимодействия помогает визуализировать, где применяются эти ограничения.

- Шифрование данных: В Получить запрос на вход узле должен быть применён TLS 1.3.

- Срок действия токена: В Выдать токены узле должны быть определены строгие значения TTL (время жизни).

- Ограничение скорости: В Проверить учетные данные узле должен быть интегрирован ограничитель скорости для предотвращения атак методом грубой силы.

- Безопасное хранение: В Хранить сессию действие должно использовать механизмы шифрованного хранения.

Явно сопоставив эти требования с узлами, диаграмма превращается в чек-лист соответствия требованиям безопасности.

Заключительные соображения для команд архитекторов 🏗️

Проектирование потока аутентификации — это баланс между безопасностью, производительностью и удобством использования. Диаграмма обзора взаимодействий предоставляет основу для управления этой сложностью. Она позволяет командам одновременно видеть общую картину и детали.

При внедрении этого подхода имейте в виду следующие моменты:

- Совместная работа: Привлекайте инженеров по безопасности на этапе создания диаграммы, а не только после реализации.

- Чёткость: Не перегружайте диаграмму. Если узел становится слишком сложным, разбейте его на поддиаграмму.

- Документация: Убедитесь, что каждый узел принятия решения имеет четкую метку, объясняющую критерии логики.

- Тестирование: Используйте диаграмму для генерации тестовых случаев. Каждая ветвь должна иметь соответствующий тестовый сценарий.

Принятие структурированного подхода к моделированию снижает технический долг и предотвращает уязвимости в безопасности. Это превращает аутентификацию из черного ящика в прозрачный, управляемый процесс.

Краткое резюме ключевых выводов 📝

- Визуальная ясность: Диаграммы взаимодействий (IODs) превосходят линейные диаграммы при отображении ветвящейся логики в аутентификации.

- Полное охвачивание: Включите пути успеха, пути неудачи и сценарии тайм-аута в начальный дизайн.

- Безопасность на этапе проектирования: Непосредственно сопоставьте ограничения безопасности с узлами действий.

- Поддерживаемость: Рассматривайте диаграммы как живые документы, которые развиваются вместе с системой.

- Сотрудничество: Используйте диаграммы как инструмент коммуникации между архитекторами, разработчиками и командами безопасности.

Следуя этому структурированному подходу, организации могут создавать системы аутентификации, которые безопасны, масштабируемы и легко поддаются поддержке. Диаграмма обзора взаимодействий остается мощным инструментом в архитектурном арсенале для преодоления сложностей современного управления идентификацией.