Concevoir des systèmes d’authentification sécurisés et robustes exige une précision. Une seule erreur logique peut entraîner des vulnérabilités de sécurité ou de mauvaises expériences utilisateur. Ce guide explore comment modéliser des processus d’authentification complexes à l’aide du Diagramme d’aperçu d’interaction UML (IOD). Nous passerons en revue une étude de cas complète qui aborde l’authentification multifacteur, la gestion des jetons et la gestion des sessions sans faire référence à des outils spécifiques de fournisseur.

Pourquoi utiliser un diagramme d’aperçu d’interaction pour l’authentification ? 🔍

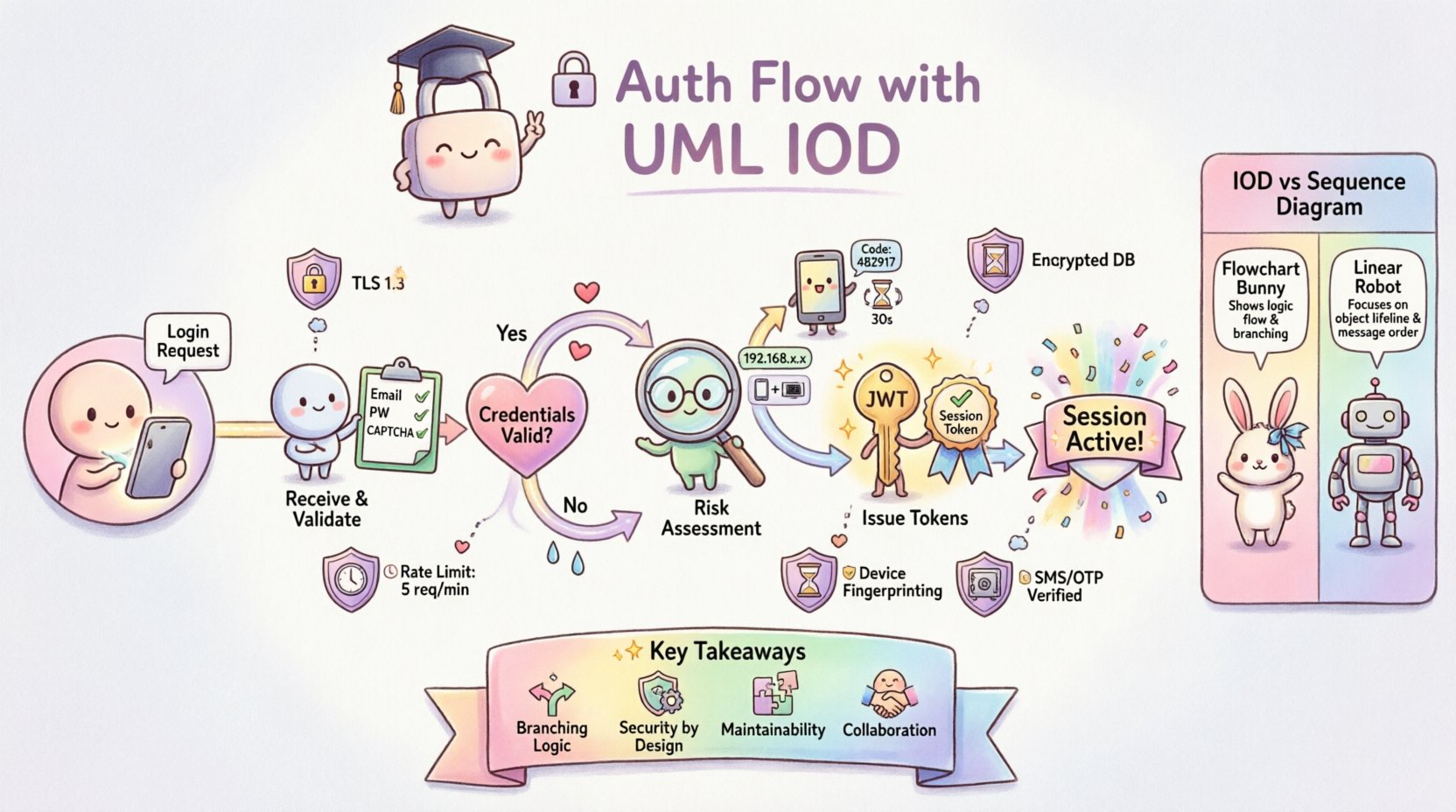

Les diagrammes de séquence standards sont excellents pour les flux linéaires. Cependant, l’authentification est rarement linéaire. Elle implique des logiques de branchement, des tentatives répétées, des alternatives de secours et des changements d’état. Le diagramme d’aperçu d’interaction fournit une vue d’ensemble du flux de contrôle, permettant aux architectes de visualiser les points de décision et les sous-activités au sein d’un processus système plus large.

Utiliser le IOD pour l’authentification présente plusieurs avantages distincts :

- Vue d’ensemble : Il capture tout le cycle de vie, de la demande à la terminaison de la session.

- Logique de branchement : Il montre clairement où le système décide de poursuivre en fonction des résultats de validation.

- Réutilisabilité : Les sous-processus complexes (comme la vérification 2FA) peuvent être encapsulés en tant que nœuds d’activité.

- Clarté : Il sépare le flux de contrôle de l’échange détaillé de messages présent dans les diagrammes de séquence.

Définition du scénario : Le contexte de connexion d’entreprise 🏢

Pour cette étude de cas, nous définissons un scénario réaliste. Un utilisateur tente d’accéder à une ressource protégée au sein d’une application web. Le système doit vérifier l’identité, valider les identifiants, vérifier les exigences d’authentification multifacteur et émettre un jeton de session.

Acteurs clés impliqués :

- Utilisateur : La personne qui tente d’accéder au système via un périphérique client.

- Application cliente : L’interface frontale chargée de gérer les entrées et d’afficher l’état.

- Service d’authentification : La logique côté serveur chargée de la validation des identifiants.

- Fournisseur d’identité : Le magasin externe ou interne gérant les identifiants et les profils des utilisateurs.

- Gestionnaire de session : Le composant chargé d’émettre et de suivre les sessions actives.

Exigences fondamentales :

- Prise en charge de la vérification standard par nom d’utilisateur/mot de passe.

- Déclencheur pour l’authentification multifacteur (MFA) basé sur le profil de risque.

- Émission sécurisée de jetons (jetons d’accès et jetons de rafraîchissement).

- Gestion correcte des identifiants incorrects ou des sessions expirées.

Structure du diagramme : nœuds et flux de contrôle 🔄

Le diagramme d’aperçu des interactions se compose de nœuds spécifiques qui représentent des actions ou des activités. Chaque nœud contient une référence à un sous-diagramme (souvent un diagramme de séquence) qui détaille le passage des messages internes.

Nœuds principaux dans ce flux :

- Nœud initial :Marque le point d’entrée où la demande d’authentification est initiée.

- Nœud de décision :Une forme en losange indiquant un test booléen (par exemple, l’utilisateur est-il valide ?).

- Nœud d’activité :Des rectangles représentant des processus tels que « Valider les identifiants » ou « Générer un jeton ».

- Nœud final :Marque la fin réussie du processus d’authentification.

- Nœud d’exception :Représente les états d’erreur qui dérivent du chemin principal.

Parcours étape par étape du flux 🚀

Examinons ensemble le cycle de vie de l’authentification tel qu’il apparaîtrait dans le diagramme d’aperçu des interactions. Cette analyse met en évidence les points de décision et le flux de contrôle entre les composants.

1. Demande initiale et validation des entrées

Le flux commence lorsque le client soumet ses identifiants de connexion. Le premier nœud d’activité est étiquetéRecevoir la demande de connexion. Ce nœud encapsule la logique de traitement du chargement de données entrant.

- Action :Analyser le corps JSON pour extraire le nom d’utilisateur et le mot de passe.

- Validation :Vérifier les champs vides ou une syntaxe incorrecte.

- Branchement :Si les données sont invalides, rediriger vers un nœud de gestion des erreurs. Si elles sont valides, passer au service d’authentification.

2. Vérification des identifiants

Le prochain nœud majeur estVérifier les identifiants. Il s’agit d’une frontière de sécurité critique. Le diagramme d’interaction pour ce nœud montrerait le service d’authentification interrogeant le fournisseur d’identité.

- Processus : Hacher le mot de passe fourni et le comparer avec le hachage stocké.

- Résultat : Le nœud de décision suivant cette activité détermine l’étape suivante.

- Chemin de succès : L’identité de l’utilisateur est confirmée. Passer à l’évaluation des risques.

- Chemin d’échec : Enregistrer l’essai et renvoyer un message d’erreur générique afin d’éviter l’énumération des utilisateurs.

3. Évaluation des risques et déclenchement de l’authentification multifacteur

Tous les utilisateurs n’ont pas besoin du même niveau de vérification. Cette étape introduit une logique conditionnelle dans le flux.

- Activité : Évaluer le profil de risque.

- Logique : Vérifier la réputation de l’IP, la familiarité du périphérique et les anomalies de localisation.

- Décision : L’authentification multifacteur est-elle requise ?

- Si oui : Rediriger vers le Déclencher l’authentification multifacteur nœud d’activité. Ce nœud déclenche une étape de vérification secondaire.

- Si non : Passer directement à Émettre des jetons.

4. Gestion de l’authentification multifacteur (MFA)

Si l’évaluation des risques signale l’utilisateur, le flux se divise en un sous-processus MFA. Cela garantit que, même si les identifiants sont compromises, l’accès est restreint sans le second facteur.

- Activité : Envoyer le code de vérification.

- État d’attente : Le système s’arrête jusqu’à ce que l’utilisateur fournisse le code.

- Validation : Vérifier la validité et l’expiration du code.

- Boucle : Si le code est incorrect, autoriser les tentatives jusqu’à une limite définie. Si la limite est atteinte, terminer le flux.

5. Génération du jeton et création de la session

Une fois la vérification terminée, le système doit établir une session de confiance. Il s’agit du Émission des jetons nœud d’activité.

- Sortie : Générer un jeton d’accès (à courte durée) et un jeton de rafraîchissement (à longue durée).

- Stockage : Persister l’identifiant du jeton dans le magasin de session.

- Journalisation : Enregistrer l’événement de connexion réussie pour les traces d’audit.

- État final : Renvoyer les jetons à l’application cliente.

Comparaison des types de diagrammes : Diagramme d’aperçu d’interaction vs. Diagramme de séquence 📊

Comprendre quand utiliser un diagramme d’aperçu d’interaction plutôt qu’un diagramme de séquence est essentiel pour la qualité de la documentation. Le tableau suivant décrit les différences.

| Fonctionnalité | Diagramme d’aperçu d’interaction | Diagramme de séquence |

|---|---|---|

| Objectif | Flux de contrôle et logique de haut niveau | Échange de messages et temporisation |

| Complexité | Idéal pour les branches et les boucles | Idéal pour des interactions linéaires et détaillées |

| Abstraction | Élevé (les nœuds représentent des sous-processus) | Faible (montre des appels de méthode spécifiques) |

| Cas d’utilisation | Planification de l’architecture et analyse des risques | Détails d’implémentation et débogage |

Dans cette étude de cas d’authentification, le diagramme d’aperçu d’interaction est le document principal pour les parties prenantes. Il répond à « Qu’est-ce qui se passe ? » et « Quand cela se divise-t-il ? ». Les diagrammes de séquence sont imbriqués dans les nœuds du diagramme d’aperçu d’interaction pour répondre à « Comment cela fonctionne-t-il ? ».

Gestion des exceptions et des délais d’attente ⏱️

Un système robuste doit gérer les échecs de manière élégante. Le diagramme d’aperçu d’interaction nous permet de cartographier clairement les chemins d’exception, en s’assurant qu’ils ne sont pas négligés pendant le développement.

Scénarios de délai d’attente

- Délai d’attente MFA : Si l’utilisateur ne répond pas à l’invite MFA dans les 5 minutes, le flux est redirigé vers un Session expirée nœud.

- Délai d’attente du service : Si le fournisseur d’identité ne répond pas dans les 3 secondes, le flux est redirigé vers un Réessayer ou échouer nœud.

Exceptions de sécurité

- Trop de tentatives : Après 5 tentatives échouées de connexion, le flux déclenche une Verrouillage du compte activité.

- Signature non valide : Si la signature d’un jeton est non valide lors de son actualisation, le flux est redirigé vers Déconnexion forcée.

Cartographier ces chemins dans le diagramme d’aperçu d’interaction garantit que les développeurs comprennent que la gestion des erreurs fait partie de la conception principale, et non un ajout ultérieur.

Péchés courants dans la modélisation d’authentification 🚫

Même avec un diagramme solide, des erreurs d’implémentation surviennent. Le tableau ci-dessous met en évidence les erreurs courantes de modélisation et leurs conséquences dans le monde réel.

| Piège | Conséquence | Atténuation dans le diagramme d’aperçu des interactions |

|---|---|---|

| Branches manquantes | Les erreurs non capturées entraînent des plantages | Assurez-vous que chaque nœud de décision dispose d’un chemin « Sinon ». |

| Fuite d’état | Données sensibles exposées dans les journaux | Étiquetez les nœuds avec les exigences de traitement des données (par exemple, « Masquer le mot de passe »). |

| Boucles floues | Les boucles de réessai infinies provoquent un refus de service | Définissez explicitement les limites du compteur dans la description du nœud d’activité. |

| Sur-abstraction | Les développeurs manquent des logiques critiques | Liez des diagrammes de séquence détaillés aux nœuds complexes. |

Maintenance du diagramme au fil du temps 📈

Les exigences d’authentification évoluent. De nouvelles réglementations, des normes de sécurité mises à jour et des comportements d’utilisateurs en mutation exigent des mises à jour de la conception du système. Le diagramme d’aperçu des interactions sert de document vivant qui doit être révisé régulièrement.

Déclencheurs de révision

- Audits de sécurité : Après chaque test d’intrusion, mettez à jour le diagramme pour refléter les nouveaux résultats.

- Mises à jour de fonctionnalités : Lors de l’ajout de la connexion biométrique ou du SSO social, ajoutez de nouveaux nœuds au flux.

- Problèmes de performance : Si la latence augmente, examinez le nœud de génération de jeton pour identifier des opportunités d’optimisation.

Contrôle de version

Traitez les fichiers du diagramme avec la même discipline de contrôle de version que le code. Chaque modification du flux d’authentification doit être étiquetée. Cela permet aux équipes de remonter à la version du flux qui a supporté un lancement spécifique de fonctionnalité.

Guides d’implémentation pour les développeurs 👨💻

Lorsque les développeurs lisent le diagramme d’aperçu des interactions, ils ont besoin d’instructions claires sur la manière de traduire les nœuds visuels en code. Les directives suivantes aident à combler le fossé entre conception et implémentation.

- Conception sans état : Assurez-vous que le service d’authentification ne conserve pas d’état de session de manière interne. Fiez-vous au nœud Gestionnaire de session.

- Idempotence : Les requêtes de génération de jeton doivent être idempotentes pour éviter la création de sessions en double.

- Normes de journalisation : Associez les activités « Événement de journalisation » du diagramme à des niveaux de journalisation spécifiques (INFO, AVERTISSEMENT, ERREUR).

- Contrats d’interface : Définissez les schémas d’entrée et de sortie pour chaque nœud d’activité avant le début du développement.

Considérations de sécurité dans le flux 🔒

La sécurité n’est pas une fonctionnalité ; c’est une contrainte intégrée à chaque nœud. Le diagramme d’aperçu d’interaction aide à visualiser où ces contraintes s’appliquent.

- Chiffrement des données : Le Recevoir la requête de connexion nœud doit imposer TLS 1.3.

- Expiration du jeton : Le Émettre les jetons nœud doit définir des valeurs strictes de TTL (temps de vie).

- Limitation de débit : Le Vérifier les identifiants nœud doit être intégré à un limiteur de débit pour prévenir les attaques par force brute.

- Stockage sécurisé : Le Stockage de la session activité doit utiliser des mécanismes de stockage chiffrés.

En associant explicitement ces exigences aux nœuds, le diagramme devient une liste de contrôle pour la conformité en matière de sécurité.

Considérations finales pour les équipes d’architecture 🏗️

Concevoir un flux d’authentification est un équilibre entre sécurité, performance et facilité d’utilisation. Le diagramme d’aperçu d’interaction fournit le cadre pour gérer cette complexité. Il permet aux équipes de voir à la fois la forêt et les arbres.

Lors de l’adoption de cette approche, gardez les points suivants à l’esprit :

- Collaboration : Impliquez les ingénieurs en sécurité pendant la phase de création du diagramme, et non seulement après la mise en œuvre.

- Clarté : Évitez de surcharger le diagramme. Si un nœud devient trop complexe, décomposez-le en un sous-diagramme.

- Documentation : Assurez-vous que chaque nœud de décision dispose d’une étiquette claire expliquant les critères logiques.

- Tests : Utilisez le diagramme pour générer des cas de test. Chaque branche doit avoir un scénario de test correspondant.

Adopter une approche structurée de modélisation réduit la dette technique et prévient les failles de sécurité. Elle transforme l’authentification d’une boîte noire en un processus transparent et gérable.

Résumé des points clés 📝

- Clarté visuelle : Les diagrammes d’aperçu d’interaction sont supérieurs pour illustrer la logique de branchement dans l’authentification par rapport aux diagrammes linéaires.

- Couverture complète : Incluez les chemins de succès, les chemins d’échec et les scénarios d’expiration dans la conception initiale.

- Sécurité par conception : Mappez directement les contraintes de sécurité aux nœuds d’activité.

- Maintenabilité : Traitez les diagrammes comme des documents vivants qui évoluent avec le système.

- Collaboration : Utilisez les diagrammes comme outil de communication entre les architectes, les développeurs et les équipes de sécurité.

En suivant cette approche structurée, les organisations peuvent concevoir des systèmes d’authentification sécurisés, évolutifs et faciles à maintenir. Le diagramme d’aperçu d’interaction reste un outil puissant dans le kit de l’architecte pour naviguer dans la complexité de la gestion des identités modernes.