सुरक्षित और टिकाऊ प्राथमिकता प्रणालियों को डिज़ाइन करने के लिए सटीकता की आवश्यकता होती है। तर्क में एक भी गलती सुरक्षा कमजोरियों या खराब उपयोगकर्ता अनुभव का कारण बन सकती है। यह गाइड यूएमएल के उपयोग से जटिल प्राथमिकता प्रक्रियाओं के मॉडलिंग के तरीकों का अध्ययन करती हैयूएमएल इंटरैक्शन ओवरव्यू डायग्राम (आईओडी)। हम एक व्यापक केस स्टडी के माध्यम से गुजरेंगे जो बहु-कारक प्राथमिकता, टोकन प्रबंधन और सत्र प्रबंधन को विशिष्ट विक्रेता उपकरणों के संदर्भ के बिना संबोधित करती है।

प्राथमिकता के लिए इंटरैक्शन ओवरव्यू डायग्राम का उपयोग क्यों करें? 🔍

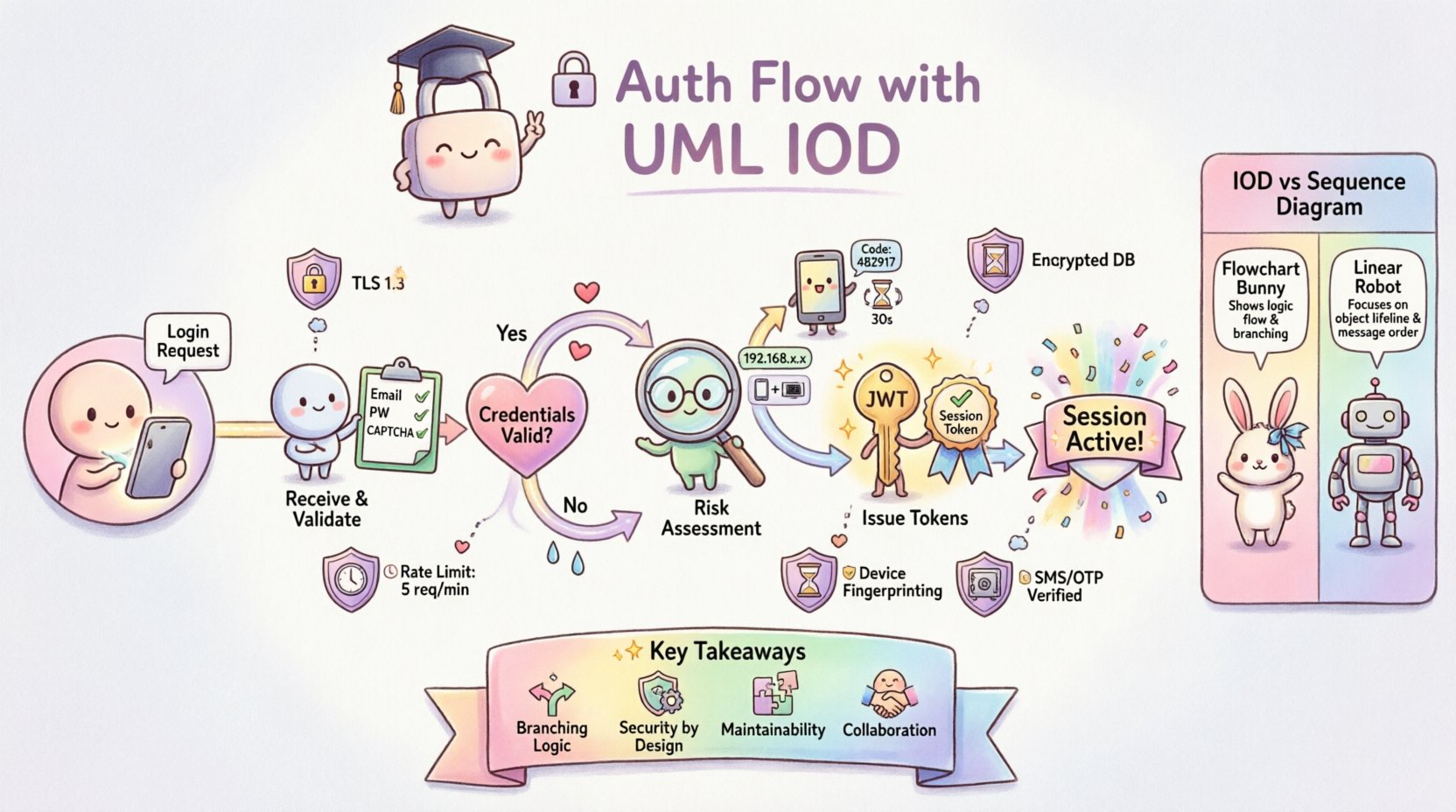

मानक अनुक्रम आरेख रेखीय प्रवाह के लिए उत्तम हैं। हालांकि, प्राथमिकता दुर्लभ रूप से रेखीय होती है। इसमें शाखा तर्क, पुनर्प्रयास, फॉलबैक और राज्य परिवर्तन शामिल होते हैं। इंटरैक्शन ओवरव्यू डायग्राम नियंत्रण प्रवाह का उच्च स्तर का दृश्य प्रदान करता है, जिससे वास्तुकार एक बड़े प्रणाली प्रक्रिया के भीतर निर्णय बिंदुओं और उप-गतिविधियों को देख सकते हैं।

प्राथमिकता के लिए आईओडी का उपयोग करने से कई अलग-अलग लाभ मिलते हैं:

- मैक्रो दृश्य: यह अनुरोध से सत्र समाप्ति तक पूरी जीवन चक्र को कैप्चर करता है।

- शाखा तर्क: यह स्पष्ट रूप से दिखाता है कि प्रणाली प्रामाणिकता परिणामों के आधार पर कहाँ आगे बढ़ने का निर्णय लेती है।

- पुनर्उपयोगता: जटिल उप-प्रक्रियाएँ (जैसे 2FA प्रमाणीकरण) को गतिविधि नोड्स के रूप में संकलित किया जा सकता है।

- स्पष्टता: यह नियंत्रण प्रवाह को अनुक्रम आरेखों में पाए जाने वाले विस्तृत संदेश आदान-प्रदान से अलग करता है।

परिदृश्य परिभाषा: एंटरप्राइज लॉगिन संदर्भ 🏢

इस केस स्टडी के लिए, हम एक वास्तविक स्थिति को परिभाषित करते हैं। एक उपयोगकर्ता वेब एप्लिकेशन के भीतर सुरक्षित संसाधन तक पहुँचने की कोशिश करता है। प्रणाली को पहचान की पुष्टि करनी, प्रमाण पत्र की पुष्टि करनी, बहु-कारक आवश्यकताओं की जांच करनी और सत्र टोकन जारी करना होगा।

मुख्य भागीदार शामिल हैं:

- उपयोगकर्ता: वह व्यक्ति जो क्लाइंट उपकरण के माध्यम से प्रणाली तक पहुँचने की कोशिश कर रहा है।

- क्लाइंट एप्लिकेशन: इनपुट को संभालने और स्थिति को प्रदर्शित करने वाला फ्रंटएंड इंटरफेस।

- प्राथमिकता सेवा: प्रमाण पत्र प्रमाणीकरण के लिए जिम्मेदार बैकएंड तर्क।

- पहचान प्रदाता: उपयोगकर्ता प्रमाण पत्र और प्रोफाइल को प्रबंधित करने वाला बाहरी या आंतरिक स्टोर।

- सत्र प्रबंधक: सक्रिय सत्रों को जारी करने और ट्रैक करने के लिए जिम्मेदार घटक।

मूल आवश्यकताएँ:

- मानक उपयोगकर्ता नाम/पासवर्ड प्रमाणीकरण का समर्थन।

- जोखिम के प्रोफाइल के आधार पर बहु-कारक प्रमाणीकरण (MFA) के लिए ट्रिगर।

- सुरक्षित टोकन जारीकरण (प्रवेश और ताजा करने वाले टोकन)।

- गलत प्रमाणपत्र या समाप्त हो चुके सत्रों का निर्भीक निपटान।

आरेख संरचना: नोड्स और नियंत्रण प्रवाह 🔄

इंटरैक्शन ओवरव्यू आरेख में विशिष्ट नोड्स शामिल होते हैं जो क्रियाओं या गतिविधियों का प्रतिनिधित्व करते हैं। प्रत्येक नोड एक उप-आरेख (अक्सर अनुक्रम आरेख) के संदर्भ को समाविष्ट करता है जो आंतरिक संदेश प्रेषण का विवरण प्रदान करता है।

इस प्रवाह में मुख्य नोड्स:

- प्रारंभिक नोड:प्रारंभिक बिंदु को चिह्नित करता है जहां प्रमाणीकरण अनुरोध शुरू किया जाता है।

- निर्णय नोड:एक हीरे के आकार का नोड जो बूलियन जांच को दर्शाता है (उदाहरण के लिए, क्या उपयोगकर्ता मान्य है?।)

- गतिविधि नोड:प्रक्रियाओं का प्रतिनिधित्व करने वाले आयत जैसे “प्रमाणपत्र की पुष्टि करें” या “टोकन उत्पन्न करें”।

- अंतिम नोड:प्रमाणीकरण प्रक्रिया के सफल समाप्त होने को चिह्नित करता है।

- अपवाद नोड:त्रुटि स्थितियों का प्रतिनिधित्व करता है जो मुख्य पथ से अलग होते हैं।

चरण-दर-चरण प्रवाह परिचय 🚀

आइए इंटरैक्शन ओवरव्यू आरेख में दिखाई देने वाले प्रमाणीकरण चक्र को विस्तार से समझें। इस विभाजन से निर्णय बिंदुओं और घटकों के बीच नियंत्रण प्रवाह को उजागर किया जाता है।

1. प्रारंभिक अनुरोध और इनपुट प्रमाणीकरण

प्रवाह तब शुरू होता है जब क्लाइंट लॉगिन प्रमाणपत्र जमा करता है। पहला गतिविधि नोड लेबल किया गया हैलॉगिन अनुरोध प्राप्त करें। इस नोड में आने वाले डेटा पेलोड के विश्लेषण के लिए तर्क को समावेश किया गया है।

- क्रिया:उपयोगकर्ता नाम और पासवर्ड के लिए JSON बॉडी का विश्लेषण करें।

- प्रमाणीकरण:खाली फील्ड या गलत वाक्य रचना के लिए जांच करें।

- शाखा:यदि अमान्य है, तो त्रुटि हैंडलर नोड की ओर रूट करें। यदि मान्य है, तो प्रमाणीकरण सेवा की ओर आगे बढ़ें।

2. प्रमाणपत्र की पुष्टि

अगला मुख्य नोड हैप्रामाणिकता की पुष्टि करें. यह एक महत्वपूर्ण सुरक्षा सीमा है। इस नोड के लिए अंतरक्रिया आरेख में प्रमाणीकरण सेवा द्वारा पहचान प्रदाता से प्रश्न करने का प्रदर्शन किया जाएगा।

- प्रक्रिया:प्रदान किए गए पासवर्ड का हैश बनाएं और भंडारित हैश के बराबर तुलना करें।

- परिणाम: इस गतिविधि के बाद आने वाला निर्णय नोड अगला चरण निर्धारित करता है।

- सफलता का मार्ग: उपयोगकर्ता पहचान की पुष्टि कर ली गई है। जोखिम मूल्यांकन की ओर बढ़ें।

- विफलता का मार्ग: प्रयास को लॉग करें और उपयोगकर्ता सूचीकरण को रोकने के लिए एक सामान्य त्रुटि संदेश वापस करें।

3. जोखिम मूल्यांकन और एमएफए ट्रिगर

सभी उपयोगकर्ताओं को समान स्तर की पुष्टि की आवश्यकता नहीं होती है। इस चरण में प्रवाह में शर्ती तर्क शामिल किया गया है।

- गतिविधि: जोखिम प्रोफाइल का मूल्यांकन करें।

- तर्क: IP प्रतिष्ठा, उपकरण की परिचितता और स्थान विचलन की जांच करें।

- निर्णय: क्या बहु-कारक प्रमाणीकरण आवश्यक है?

- यदि हाँ: इसकी ओर रूट करेंएमएफए शुरू करें गतिविधि नोड। इस नोड द्वारा द्वितीयक प्रमाणीकरण चरण को सक्रिय किया जाता है।

- यदि नहीं: सीधे आगे बढ़ेंटोकन जारी करें.

4. बहु-कारक प्रमाणीकरण (एमएफए) का प्रबंधन

यदि जोखिम मूल्यांकन उपयोगकर्ता को चिह्नित करता है, तो प्रवाह एमएफए उप-प्रक्रिया में शाखा बन जाता है। इससे सुनिश्चित होता है कि यद्यपि प्रामाणिकता चोरी हो जाए, तो दूसरे कारक के बिना पहुंच प्रतिबंधित रहती है।

- गतिविधि: प्रमाणीकरण कोड भेजें।

- प्रतीक्षा अवस्था: प्रणाली उपयोगकर्ता कोड प्रदान करने तक रुक जाती है।

- सत्यापन: कोड की वैधता और समाप्ति जांचें।

- लूप: यदि कोड गलत है, तो निर्धारित सीमा तक पुनरावृत्ति की अनुमति दें। यदि सीमा तक पहुंच जाती है, तो प्रवाह को समाप्त करें।

5. टोकन उत्पादन और सत्र निर्माण

सत्यापन पूरा होने के बाद, प्रणाली एक विश्वसनीय सत्र स्थापित करना चाहिए। यह है टोकन जारी करें क्रिया नोड।

- आउटपुट: प्रवेश टोकन (लघु जीवनकाल वाला) और ताजा करने वाला टोकन (दीर्घ जीवनकाल वाला) उत्पन्न करें।

- स्टोरेज: सत्र स्टोर में टोकन ID को स्थायी रूप से संरक्षित करें।

- लॉगिंग: लेखा परीक्षण के लिए सफल लॉगिन घटना को रिकॉर्ड करें।

- अंतिम अवस्था: टोकन को क्लाइंट एप्लिकेशन को वापस करें।

आरेख प्रकारों की तुलना: IOD बनाम क्रमागत आरेख 📊

एक इंटरैक्शन ओवरव्यू आरेख के बजाय क्रमागत आरेख का उपयोग कब करना है, इसकी समझ दस्तावेज़ीकरण गुणवत्ता के लिए महत्वपूर्ण है। निम्नलिखित तालिका अंतरों को चित्रित करती है।

| विशेषता | इंटरैक्शन ओवरव्यू आरेख | क्रमागत आरेख |

|---|---|---|

| फोकस | नियंत्रण प्रवाह और उच्च स्तरीय तर्क | संदेश आदान-प्रदान और समय |

| जटिलता | शाखाओं और लूप्स के लिए सर्वोत्तम | रैखिक, विस्तृत बातचीत के लिए सर्वोत्तम |

| अमूर्तता | उच्च (नोड उप-प्रक्रियाओं का प्रतिनिधित्व करते हैं) | निम्न (विशिष्ट विधि कॉल्स दिखाता है) |

| उपयोग केस | आर्किटेक्चर योजना और जोखिम विश्लेषण | कार्यान्वयन विवरण और डीबगिंग |

इस प्रमाणीकरण केस स्टडी में, IOD स्टेकहोल्डर्स के लिए मुख्य दस्तावेज है। यह “क्या होता है?” और “यह कब शाखा में बँटता है?” के उत्तर देता है। क्रम आरेख IOD नोड्स के भीतर निर्मित होते हैं ताकि “यह कैसे काम करता है?” का उत्तर मिल सके।

एक्सेप्शन और टाइमआउट का प्रबंधन ⏱️

एक दृढ़ प्रणाली को विफलता को बिना झिझक के संभालना चाहिए। इंटरैक्शन ओवरव्यू डायग्राम हमें एक्सेप्शन पथ को स्पष्ट रूप से नक्शा बनाने की अनुमति देता है, ताकि विकास के दौरान उन्हें नजरअंदाज न किया जाए।

टाइमआउट परिदृश्य

- MFA टाइमआउट: यदि उपयोगकर्ता 5 मिनट के भीतर MFA प्रॉम्प्ट का उत्तर नहीं देता है, तो फ्लो एक की ओर रूट होता हैसत्र समाप्त नोड।

- सेवा टाइमआउट: यदि पहचान प्रदाता 3 सेकंड के भीतर प्रतिक्रिया नहीं देता है, तो फ्लो एक की ओर रूट होता हैपुनर्प्रयास या विफलता नोड।

सुरक्षा एक्सेप्शन

- बहुत अधिक प्रयास: 5 असफल लॉगिन प्रयासों के बाद, फ्लो एक को सक्रिय करता हैखाता लॉकआउट गतिविधि।

- अमान्य हस्ताक्षर: यदि ताजा करने पर टोकन हस्ताक्षर अमान्य हैं, तो फ्लो एक की ओर रूट होता हैबलपूर्वक लॉग आउट.

IOD में इन मार्गों को मैप करने से यह सुनिश्चित होता है कि डेवलपर्स को समझ आता है कि त्रुटि प्रबंधन मुख्य डिज़ाइन का हिस्सा है, न कि बाद में आया विचार।

प्रमाणीकरण मॉडलिंग में सामान्य त्रुटियाँ 🚫

एक ठोस आरेख के साथ भी, कार्यान्वयन त्रुटियाँ होती हैं। नीचे दी गई तालिका सामान्य मॉडलिंग गलतियों और उनके वास्तविक दुनिया के परिणामों को उजागर करती है।

| त्रुटि | परिणाम | IOD में निवारण |

|---|---|---|

| अनुपस्थित शाखाएं | अनपठित त्रुटियां गिरावट के कारण बनती हैं | सुनिश्चित करें कि प्रत्येक निर्णय नोड के पास एक “विकल्प” पथ हो। |

| राज्य रिसाव | संवेदनशील डेटा लॉग में उजागर होता है | डेटा हैंडलिंग आवश्यकताओं के साथ नोड्स को लेबल करें (उदाहरण के लिए, “पासवर्ड को छानना”)। |

| अस्पष्ट लूप | अनंत पुनर्प्रयास लूप डीओएस का कारण बनते हैं | क्रियाकलाप नोड विवरण में गिनती सीमाओं को स्पष्ट रूप से परिभाषित करें। |

| अत्यधिक सारांशीकरण | विकासकर्ता महत्वपूर्ण तर्क को छोड़ देते हैं | जटिल नोड्स के साथ विस्तृत क्रम आरेखों को लिंक करें। |

समय के साथ आरेख को बनाए रखना 📈

प्रमाणीकरण आवश्यकताएं विकसित होती हैं। नए नियम, अद्यतन सुरक्षा मानक और बदलते उपयोगकर्ता व्यवहार प्रणाली डिजाइन में अपडेट करने की आवश्यकता होती है। इंटरैक्शन ओवरव्यू आरेख एक जीवित दस्तावेज के रूप में कार्य करता है जिसकी नियमित रूप से समीक्षा की जानी चाहिए।

समीक्षा ट्रिगर

- सुरक्षा ऑडिट: हर पेनेट्रेशन परीक्षण के बाद, आरेख को नए पाए गए तथ्यों को दर्शाने के लिए अपडेट करें।

- फीचर अपडेट: जब बायोमेट्रिक लॉगिन या सोशल SSO जोड़ते हैं, तो प्रवाह में नए नोड्स जोड़ें।

- प्रदर्शन की समस्याएं: यदि लेटेंसी बढ़ती है, तो अनुकूलन के अवसरों के लिए टोकन उत्पादन नोड की समीक्षा करें।

संस्करण नियंत्रण

आरेख फ़ाइलों के साथ कोड के जैसे ही संस्करण नियंत्रण अनुशासन का पालन करें। प्रमाणीकरण प्रवाह में प्रत्येक परिवर्तन को टैग किया जाना चाहिए। इससे टीमों को वापस ट्रेस करने में मदद मिलती है कि किस संस्करण ने एक विशिष्ट फीचर रिलीज का समर्थन किया।

विकासकर्ताओं के लिए कार्यान्वयन दिशानिर्देश 👨💻

जब विकासकर्ता इंटरैक्शन ओवरव्यू आरेख पढ़ते हैं, तो उन्हें कोड में दृश्य नोड्स को कैसे बदलना है, इसके स्पष्ट निर्देशों की आवश्यकता होती है। निम्नलिखित दिशानिर्देश डिजाइन और कार्यान्वयन के बीच के अंतर को पाटने में मदद करते हैं।

- राज्यहीन डिजाइन: सुनिश्चित करें कि प्रमाणीकरण सेवा आंतरिक रूप से सत्र अवस्था नहीं रखती है। सत्र प्रबंधक नोड पर भरोसा करें।

- आइडेम्पोटेंसी: टोकन उत्पादन अनुरोधों को दोहराए गए सत्र बनाने से बचाने के लिए आदेशपूर्ण होना चाहिए।

- लॉगिंग मानकों: आरेख में “लॉग इवेंट” गतिविधियों को विशिष्ट लॉग स्तरों (INFO, WARN, ERROR) से मैप करें।

- इंटरफेस अनुबंध: कोडिंग शुरू करने से पहले प्रत्येक एक्टिविटी नोड के इनपुट और आउटपुट स्कीमा को परिभाषित करें।

प्रवाह में सुरक्षा पर विचार 🔒

सुरक्षा एक फीचर नहीं है; यह हर नोड में बुनी गई एक सीमा है। IOD इस बात को देखने में मदद करता है कि इन सीमाओं का लागू होना कहाँ होता है।

- डेटा एन्क्रिप्शन: द लॉगिन अनुरोध प्राप्त करें नोड को TLS 1.3 को लागू करना चाहिए।

- टोकन समाप्ति: द टोकन जारी करें नोड को सख्त TTL (लाइफटाइम) मान परिभाषित करने चाहिए।

- दर सीमा: द प्रामाणिकता की पुष्टि करें नोड को ब्रूट-फोर्स हमलों से बचाने के लिए दर सीमक से एकीकृत होना चाहिए।

- सुरक्षित भंडारण: द सत्र संग्रहीत करें गतिविधि को एन्क्रिप्टेड भंडारण तंत्र का उपयोग करना चाहिए।

इन आवश्यकताओं को नोड्स के साथ स्पष्ट रूप से मैप करके, आरेख सुरक्षा संगति के लिए एक चेकलिस्ट बन जाता है।

आर्किटेक्चर टीमों के लिए अंतिम विचार 🏗️

प्रमाणीकरण प्रवाह को डिज़ाइन करना सुरक्षा, प्रदर्शन और उपयोगकर्ता अनुभव के बीच संतुलन बनाने का काम है। इंटरैक्शन ओवरव्यू डायग्राम इस जटिलता को प्रबंधित करने के लिए ढांचा प्रदान करता है। यह टीमों को एक साथ जंगल और पेड़ देखने की अनुमति देता है।

इस दृष्टिकोण को अपनाते समय निम्नलिखित बातों का ध्यान रखें:

- सहयोग: आरेखण चरण के दौरान सुरक्षा � ingineers को शामिल करें, केवल कार्यान्वयन के बाद नहीं।

- स्पष्टता: डायग्राम को अत्यधिक भारित न करें। यदि कोई नोड बहुत जटिल हो जाता है, तो उसे एक उप-डायग्राम में विभाजित करें।

- दस्तावेज़ीकरण: सुनिश्चित करें कि प्रत्येक निर्णय नोड को स्पष्ट लेबल हो जो तर्क मानदंड की व्याख्या करे।

- परीक्षण: डायग्राम का उपयोग परीक्षण मामलों के उत्पादन के लिए करें। प्रत्येक शाखा के लिए एक संगत परीक्षण परिदृश्य होना चाहिए।

संरचित मॉडलिंग दृष्टिकोण अपनाने से तकनीकी दायित्व कम होता है और सुरक्षा की कमी को रोका जा सकता है। यह प्रमाणीकरण को एक काले बॉक्स से एक पारदर्शी, प्रबंधनीय प्रक्रिया में बदल देता है।

मुख्य बातों का सारांश 📝

- दृश्य स्पष्टता: रैखिक डायग्रामों की तुलना में प्रमाणीकरण में शाखाओं के तर्क को दिखाने के लिए IODs बेहतर हैं।

- व्यापक कवरेज: प्रारंभिक डिज़ाइन में सफलता के मार्ग, विफलता के मार्ग और समय सीमा स्थितियों को शामिल करें।

- डिज़ाइन के अनुसार सुरक्षा: सुरक्षा सीमाओं को सीधे गतिविधि नोड्स पर मैप करें।

- रखरखाव: डायग्रामों को ऐसे जीवंत दस्तावेज़ों के रूप में लें जो सिस्टम के साथ विकसित होते रहें।

- सहयोग: डायग्रामों का उपयोग वास्तुकारों, विकासकर्मियों और सुरक्षा टीमों के बीच संचार उपकरण के रूप में करें।

इस संरचित दृष्टिकोण का पालन करने से संगठन सुरक्षित, स्केल करने योग्य और रखरखाव के लिए आसान प्रमाणीकरण प्रणालियाँ बना सकते हैं। इंटरैक्शन ओवरव्यू डायग्राम आधुनिक पहचान प्रबंधन की जटिलताओं को समझने के लिए वास्तुकार के उपकरणों में एक शक्तिशाली उपकरण बना रहता है।