Die Gestaltung sicherer und robuster Authentifizierungssysteme erfordert Präzision. Ein einziger Fehler in der Logik kann zu Sicherheitslücken oder schlechten Benutzererfahrungen führen. Diese Anleitung untersucht, wie komplexe Authentifizierungsprozesse mit Hilfe derUML-Interaktionsübersichtsdiagramm (IOD). Wir werden eine umfassende Fallstudie durchgehen, die mehrfache Authentifizierung, Token-Management und Sitzungsverwaltung behandelt, ohne auf spezifische Anbieterwerkzeuge einzugehen.

Warum ein Interaktionsübersichtsdiagramm für die Authentifizierung verwendet werden sollte? 🔍

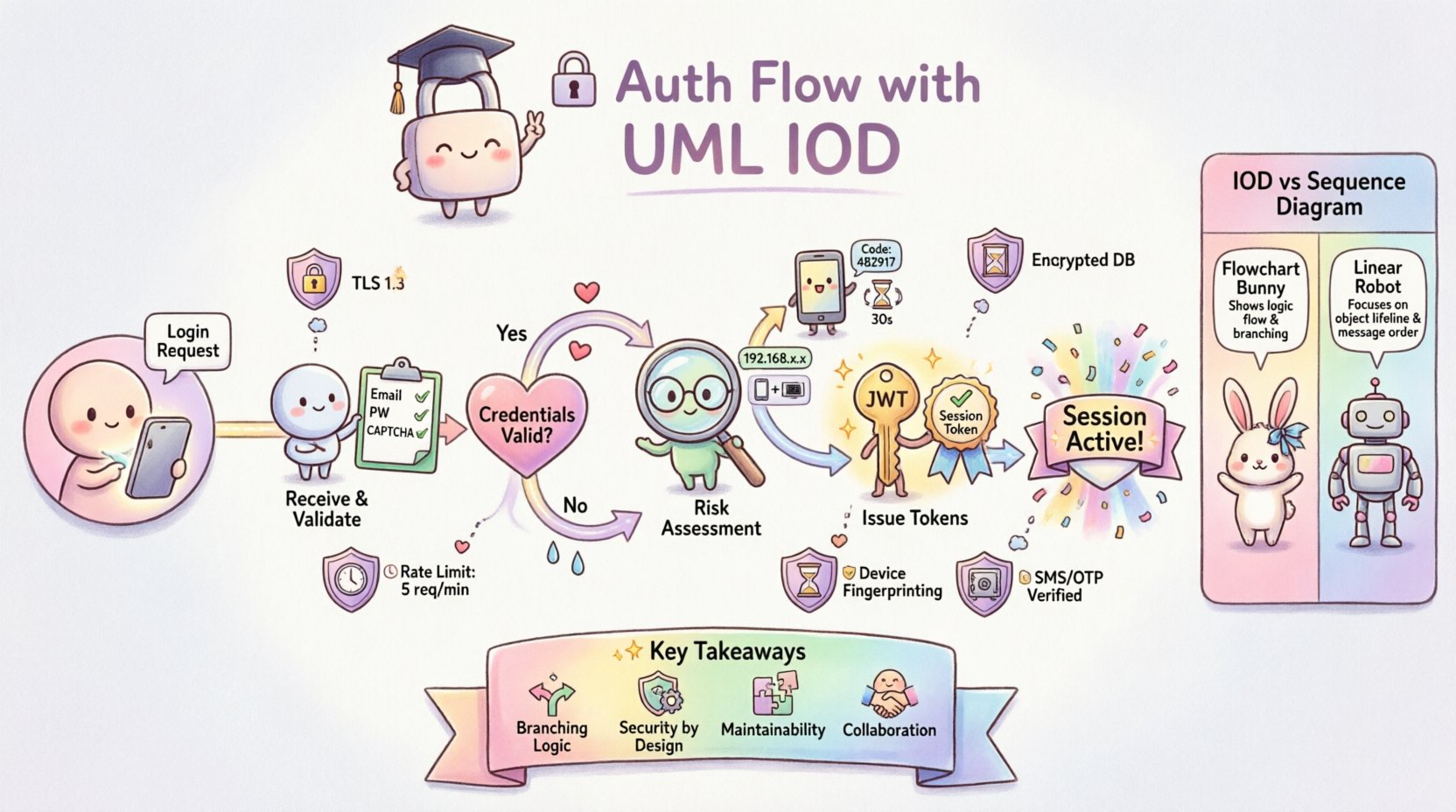

Standard-Sequenzdiagramme eignen sich hervorragend für lineare Abläufe. Authentifizierung ist jedoch selten linear. Sie beinhaltet verzweigte Logik, Wiederholungen, Fallbacks und Zustandsänderungen. Das Interaktionsübersichtsdiagramm bietet einen Überblick über den Steuerungsfluss und ermöglicht Architekten, die Entscheidungspunkte und Untertätigkeiten innerhalb eines größeren Systemprozesses visuell darzustellen.

Die Verwendung des IOD für die Authentifizierung bietet mehrere deutliche Vorteile:

- Großansicht: Es erfasst die gesamte Lebensdauer vom Antrag bis zur Sitzungsbeendigung.

- Verzweigte Logik: Es zeigt deutlich, wo das System auf Basis der Validierungsergebnisse entscheidet, ob es fortfahren soll.

- Wiederverwendbarkeit:Komplexe Unterverfahren (wie die 2FA-Überprüfung) können als Aktivitätsknoten gekapselt werden.

- Klarheit: Es trennt den Steuerungsfluss von der detaillierten Nachrichtenübertragung, die in Sequenzdiagrammen zu finden ist.

Szenariodefinition: Der Unternehmens-Login-Kontext 🏢

Für diese Fallstudie definieren wir ein realistisches Szenario. Ein Benutzer versucht, auf eine geschützte Ressource innerhalb einer Webanwendung zuzugreifen. Das System muss die Identität überprüfen, die Anmeldeinformationen validieren, auf mehrfache Authentifizierung prüfen und einen Sitzungstoken ausstellen.

Beteiligte Hauptakteure:

- Benutzer: Die Person, die versucht, auf das System über ein Client-Gerät zuzugreifen.

- Client-Anwendung: Die Frontend-Oberfläche, die Eingaben verarbeitet und den Status anzeigt.

- Authentifizierungsdienst: Die Backend-Logik, die für die Validierung von Anmeldeinformationen verantwortlich ist.

- Identitätsanbieter: Der externe oder interne Speicher, der Benutzeranmeldeinformationen und Profile verwaltet.

- Sitzungsmanager: Die Komponente, die für die Ausstellung und Verfolgung aktiver Sitzungen verantwortlich ist.

Kernanforderungen:

- Unterstützung für die Standard-Überprüfung von Benutzernamen und Passwörtern.

- Auslöser für die mehrstufige Authentifizierung (MFA) basierend auf dem Risikoprofil.

- Sichere Token-Ausstellung (Zugangs- und Aktualisierungstoken).

- Geschickte Behandlung von falschen Anmeldeinformationen oder abgelaufenen Sitzungen.

Diagrammstruktur: Knoten und Steuerfluss 🔄

Das Interaktionsübersichtsdiagramm besteht aus spezifischen Knoten, die Aktionen oder Aktivitäten darstellen. Jeder Knoten enthält einen Verweis auf ein Unterdigramm (häufig ein Sequenzdiagramm), das die interne Nachrichtenübertragung detailliert beschreibt.

Hauptknoten in diesem Fluss:

- Anfangsknoten:Markiert den Einstiegspunkt, an dem die Authentifizierungsanforderung gestartet wird.

- Entscheidungsknoten:Eine rautenförmige Darstellung, die eine boolesche Prüfung anzeigt (z. B. Ist der Benutzer gültig?).

- Aktivitätsknoten:Rechtecke, die Prozesse wie „Anmeldeinformationen überprüfen“ oder „Token generieren“ darstellen.

- Endknoten:Markiert das erfolgreiche Ende des Authentifizierungsprozesses.

- Ausnahmeknoten:Stellt Fehlerzustände dar, die von der Hauptverzweigung abweichen.

Schritt-für-Schritt-Durchlauf des Ablaufs 🚀

Lassen Sie uns den Authentifizierungslebenszyklus analysieren, wie er im Interaktionsübersichtsdiagramm erscheinen würde. Diese Aufteilung hebt die Entscheidungspunkte und den Steuerfluss zwischen Komponenten hervor.

1. Erste Anforderung und Eingabeverifizierung

Der Ablauf beginnt, wenn der Client Anmeldeinformationen sendet. Der erste Aktivitätsknoten ist beschriftetAnmeldeanforderung empfangen. Dieser Knoten fasst die Logik für die Analyse des eingehenden Datenpaketes zusammen.

- Aktion:JSON-Körper analysieren, um Benutzernamen und Passwort zu extrahieren.

- Validierung:Auf leere Felder oder fehlerhafte Syntax prüfen.

- Verzweigung:Wenn ungültig, an einen Fehlerbehandlungsknoten weiterleiten. Wenn gültig, zum Authentifizierungsservice weitergehen.

2. Überprüfung der Anmeldeinformationen

Der nächste Hauptknoten istAnmeldeinformationen überprüfen. Dies ist eine kritische Sicherheitsgrenze. Das Interaktionsdiagramm für diesen Knoten würde zeigen, dass der Authentifizierungsdienst den Identitätsanbieter abfragt.

- Prozess:Hashen Sie das bereitgestellte Passwort und vergleichen Sie es mit dem gespeicherten Hash.

- Ergebnis: Der Entscheidungsknoten nach dieser Aktivität bestimmt den nächsten Schritt.

- Erfolgspfad: Die Benutzeridentität wird bestätigt. Weiter zur Risikobewertung.

- Fehlerpfad: Protokollieren Sie den Versuch und geben Sie eine generische Fehlermeldung zurück, um die Enumeration von Benutzern zu verhindern.

3. Risikobewertung und MFA-Auslösung

Nicht alle Benutzer erfordern die gleiche Stufe der Überprüfung. In dieser Phase wird bedingte Logik in den Ablauf eingeführt.

- Aktivität: Risikoprofil bewerten.

- Logik: IP-Reputation, Gerätekennung und Anomalien in der Standortangabe prüfen.

- Entscheidung: Ist eine mehrfache Authentifizierung erforderlich?

- Wenn Ja:Weiterleiten zum MFA startenAktivitätsknoten. Dieser Knoten löst einen zweiten Überprüfungsprozess aus.

- Wenn Nein:Direkt weiter zu Token ausstellen.

4. Behandlung der mehrfachen Authentifizierung (MFA)

Wenn die Risikobewertung den Benutzer markiert, verzweigt sich der Ablauf in den MFA-Unterprozess. Dadurch wird sichergestellt, dass selbst bei kompromittierten Anmeldeinformationen der Zugriff ohne den zweiten Faktor eingeschränkt bleibt.

- Aktivität:Bestätigungscode senden.

- Wartezustand:Das System pausiert, bis der Benutzer den Code bereitstellt.

- Validierung:Überprüfen Sie die Gültigkeit und Ablaufzeit des Codes.

- Schleife:Wenn der Code falsch ist, erlauben Sie Versuche bis zu einer definierten Grenze. Wenn die Grenze erreicht ist, beenden Sie den Ablauf.

5. Tokenerzeugung und Sitzungserstellung

Sobald die Überprüfung abgeschlossen ist, muss das System eine vertrauenswürdige Sitzung herstellen. Dies ist der Token ausstellen Aktivitätsknoten.

- Ausgabe: Generieren Sie einen Zugriffstoken (kurzlebendig) und einen Aktualisierungstoken (langlebendig).

- Speicherung: Speichern Sie die Token-ID im Sitzungsspeicher.

- Protokollierung: Protokollieren Sie das erfolgreiche Anmeldeereignis für Prüfungsprotokolle.

- Endzustand: Geben Sie die Tokens an die Clientanwendung zurück.

Vergleich von Diagrammtypen: IOD im Vergleich zu Ablaufdiagramm 📊

Das Verständnis, wann ein Interaktionsübersichtsdiagramm gegenüber einem Ablaufdiagramm verwendet werden sollte, ist entscheidend für die Dokumentationsqualität. Die folgende Tabelle zeigt die Unterschiede auf.

| Funktion | Interaktionsübersichtsdiagramm | Ablaufdiagramm |

|---|---|---|

| Schwerpunkt | Steuerfluss und hochgradige Logik | Nachrichtenaustausch und Timing |

| Komplexität | Am besten geeignet für Verzweigungen und Schleifen | Am besten geeignet für lineare, detaillierte Interaktionen |

| Abstraktion | Hoch (Knoten stellen Unterverarbeitungen dar) | Niedrig (Zeigt spezifische Methodenaufrufe an) |

| Anwendungsfall | Architekturplanung und Risikoanalyse | Implementierungsdetails und Debugging |

In dieser Authentifizierungsfallstudie ist das IOD das primäre Dokument für die Stakeholder. Es beantwortet die Fragen „Was passiert?“ und „Wann erfolgt die Verzweigung?“. Die Sequenzdiagramme sind innerhalb der IOD-Knoten verschachtelt, um die Frage „Wie funktioniert es?“ zu beantworten.

Umgang mit Ausnahmen und Zeitüberschreitungen ⏱️

Ein robustes System muss Fehler reibungslos behandeln. Das Interaktionsübersichtsdiagramm ermöglicht es uns, Ausnahmepfade klar darzustellen, um sicherzustellen, dass sie während der Entwicklung nicht übersehen werden.

Zeitüberschreitungsszenarien

- MFA-Zeitüberschreitung: Wenn der Benutzer innerhalb von 5 Minuten nicht auf die MFA-Aufforderung reagiert, wird der Ablauf an einen Sitzung abgelaufen Knoten weitergeleitet.

- Dienst-Zeitüberschreitung: Wenn der Identitätsanbieter innerhalb von 3 Sekunden nicht antwortet, wird der Ablauf an einen Wiederholen oder Fehlschlagen Knoten weitergeleitet.

Sicherheitsausnahmen

- Zu viele Versuche: Nach 5 fehlgeschlagenen Anmeldeversuchen wird eine Kontosperrung Aktivität ausgelöst.

- Ungültige Signatur: Wenn eine Token-Signatur beim Aktualisieren ungültig ist, wird der Ablauf an Erzwungenes Abmelden.

Das Abbilden dieser Pfade im IOD stellt sicher, dass Entwickler verstehen, dass Fehlerbehandlung Teil der primären Architektur ist und kein nachträglicher Gedanke.

Häufige Fehler bei der Authentifizierungsmodellierung 🚫

Selbst bei einem soliden Diagramm treten Implementierungsfehler auf. Die folgende Tabelle hebt häufige Modellierungsfehler und ihre realen Konsequenzen hervor.

| Fehlerquelle | Folge | Minderung in IOD |

|---|---|---|

| Fehlende Zweige | Nicht abgefangene Fehler führen zu Abstürzen | Stellen Sie sicher, dass jeder Entscheidungsnode einen „Andernfalls“-Pfad hat. |

| Zustandsleakage | Sensible Daten werden in Protokollen preisgegeben | Beschriften Sie Knoten mit Anforderungen zur Datenverarbeitung (z. B. „Passwort maskieren“). |

| Ungenaue Schleifen | Unendliche Wiederholungsschleifen verursachen DoS | Definieren Sie Zählergrenzen explizit in der Beschreibung des Aktivitätsknotens. |

| Überabstraktion | Entwickler verpassen kritische Logik | Verknüpfen Sie detaillierte Ablaufdiagramme mit komplexen Knoten. |

Pflege des Diagramms im Laufe der Zeit 📈

Authentifizierungsanforderungen entwickeln sich weiter. Neue Vorschriften, aktualisierte Sicherheitsstandards und sich ändernde Nutzerverhalten erfordern Aktualisierungen im Systemdesign. Das Interaktionsübersichtsdiagramm dient als lebendiges Dokument, das regelmäßig überprüft werden sollte.

Überprüfungs-Auslöser

- Sicherheitsprüfungen: Nach jedem Penetrationstest aktualisieren Sie das Diagramm, um neue Erkenntnisse widerzuspiegeln.

- Funktions-Updates: Wenn biometrische Anmeldung oder soziale SSO hinzugefügt werden, fügen Sie neue Knoten in den Ablauf ein.

- Leistungsprobleme: Wenn die Latenz steigt, überprüfen Sie den Token-Generierungsknoten auf Optimierungsmöglichkeiten.

Versionskontrolle

Behandeln Sie die Diagrammdateien mit derselben Versionskontrolldisziplin wie Code. Jede Änderung am Authentifizierungsablauf sollte markiert werden. Dadurch können Teams nachverfolgen, welche Version des Ablaufs eine bestimmte Funktionsfreigabe unterstützt hat.

Implementierungsrichtlinien für Entwickler 👨💻

Wenn Entwickler das Interaktionsübersichtsdiagramm lesen, benötigen sie klare Anweisungen, wie die visuellen Knoten in Code umgesetzt werden sollen. Die folgenden Richtlinien helfen, die Lücke zwischen Design und Implementierung zu schließen.

- Zustandsloses Design: Stellen Sie sicher, dass der Authentifizierungsdienst intern keinen Sitzungszustand speichert. Verlassen Sie sich auf den Sitzungs-Manager-Knoten.

- Idempotenz:Anforderungen zur Tokenerzeugung müssen idempotent sein, um die Erstellung doppelter Sitzungen zu verhindern.

- Protokollierungsstandards:Weisen Sie die „Log-Event“-Aktivitäten im Diagramm spezifischen Protokollstufen (INFO, WARN, ERROR) zu.

- Schnittstellenverträge:Definieren Sie die Eingabe- und Ausgabeschemata für jedes Aktivitätsknoten, bevor mit der Programmierung begonnen wird.

Sicherheitsaspekte im Fluss 🔒

Sicherheit ist kein Feature; sie ist eine Einschränkung, die in jeden Knoten eingewoben ist. Das IOD hilft dabei, sichtbar zu machen, wo diese Einschränkungen gelten.

- Datenverschlüsselung: Der Anmeldung anfordernKnoten muss TLS 1.3 durchsetzen.

- Token-Ablauf: Der Tokens ausstellenKnoten muss strenge TTL-Werte (Time To Live) definieren.

- Rate Limiting: Der Anmeldeinformationen überprüfenKnoten muss mit einem Rate-Limiter integriert werden, um Brute-Force-Angriffe zu verhindern.

- Sichere Speicherung: Der Sitzung speichernAktivität muss verschlüsselte Speichermechanismen verwenden.

Durch die explizite Zuordnung dieser Anforderungen zu Knoten wird das Diagramm zu einer Prüfliste für Sicherheitskonformität.

Endgültige Überlegungen für Architekturteams 🏗️

Die Gestaltung eines Authentifizierungsflusses ist ein Ausgleich zwischen Sicherheit, Leistung und Benutzerfreundlichkeit. Das Interaktionsübersichtsdiagramm bietet den Rahmen, um diese Komplexität zu managen. Es ermöglicht Teams, gleichzeitig das Gesamtbild und die Einzelheiten zu sehen.

Beachten Sie bei der Einführung dieses Ansatzes die folgenden Punkte:

- Zusammenarbeit:Ziehen Sie Sicherheitsexperten während der Diagrammierungsphase heran, nicht erst nach der Implementierung.

- Klarheit: Vermeiden Sie eine Überfüllung des Diagramms. Wenn ein Knoten zu komplex wird, zerlegen Sie ihn in ein Unterdigramm.

- Dokumentation:Stellen Sie sicher, dass jeder Entscheidungsknoten eine klare Beschriftung hat, die die Logikkriterien erklärt.

- Testen:Verwenden Sie das Diagramm, um Testfälle zu generieren. Jeder Zweig sollte einem entsprechenden Testszenario entsprechen.

Die Einführung eines strukturierten Modellierungsansatzes reduziert technische Schulden und verhindert Sicherheitslücken. Es verwandelt die Authentifizierung von einer Blackbox in einen transparenten, steuerbaren Prozess.

Zusammenfassung der wichtigsten Erkenntnisse 📝

- Visuelle Klarheit:IODs sind gegenüber linearen Diagrammen überlegen, um Verzweigungslogik bei der Authentifizierung darzustellen.

- Umfassende Abdeckung:Schließen Sie Erfolgspfade, Fehlerrouten und Timeout-Szenarien in die ursprüngliche Gestaltung ein.

- Sicherheit durch Gestaltung:Weisen Sie Sicherheitsbeschränkungen direkt den Aktivitätsknoten zu.

- Wartbarkeit:Behandeln Sie Diagramme als lebendige Dokumente, die sich mit dem System entwickeln.

- Zusammenarbeit:Verwenden Sie Diagramme als Kommunikationsmittel zwischen Architekten, Entwicklern und Sicherheitsteams.

Durch die Einhaltung dieses strukturierten Ansatzes können Organisationen Authentifizierungssysteme entwickeln, die sicher, skalierbar und leicht wartbar sind. Das Interaktionsübersichtsdiagramm bleibt ein mächtiges Werkzeug im Architektenwerkzeugkasten zur Bewältigung der Komplexität der modernen Identitätsverwaltung.