安全で堅牢な認証システムを設計するには正確さが求められます。論理上のわずかな誤りが、セキュリティ上の脆弱性や悪いユーザー体験を引き起こす可能性があります。このガイドでは、UML相互作用概要図を用いて複雑な認証プロセスをモデル化する方法を探ります。UML相互作用概要図(IOD)。特定のベンダー製ツールを参照せずに、多要素認証、トークン管理、セッション処理を扱う包括的な事例研究をステップバイステップで説明します。

なぜ認証に相互作用概要図を使用するのか? 🔍

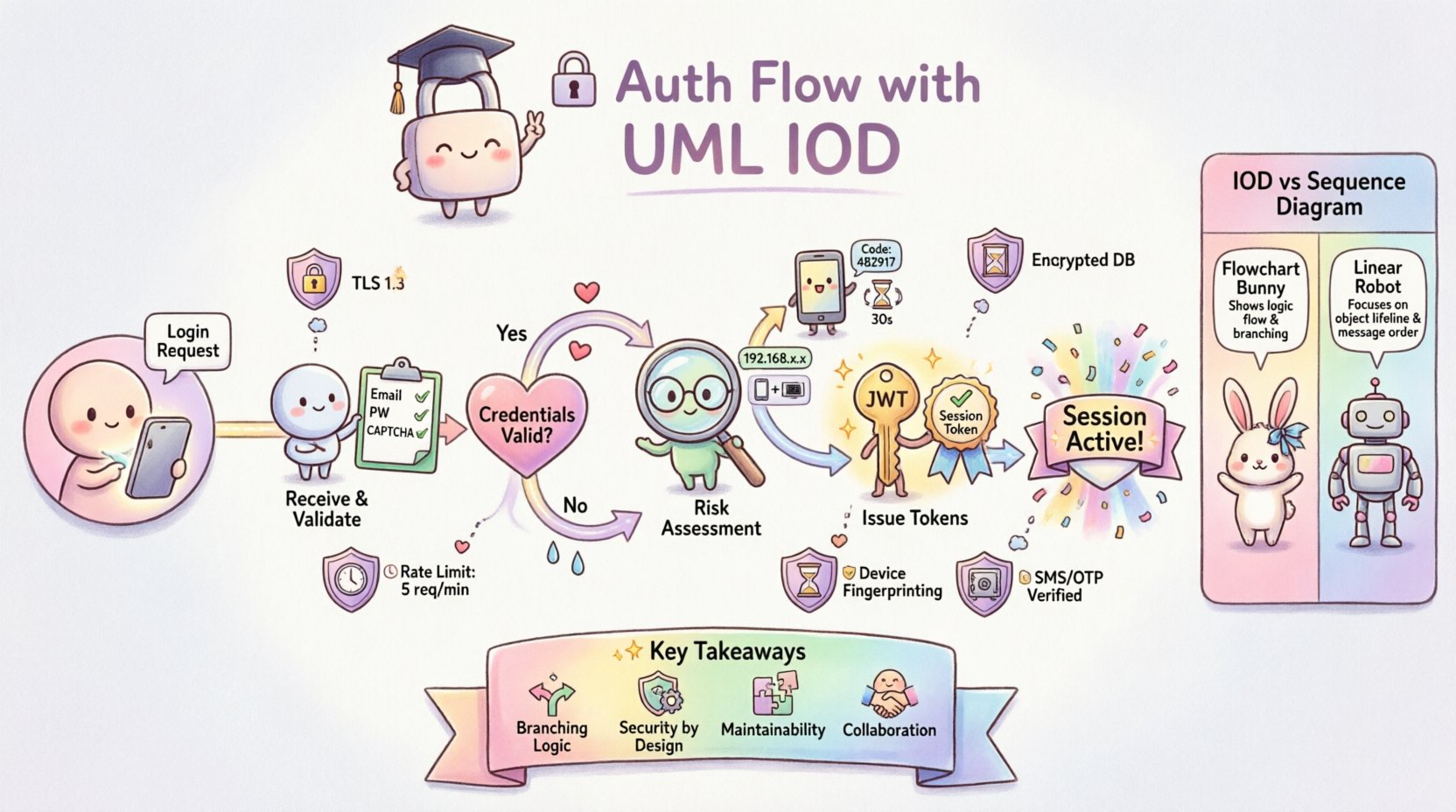

標準のシーケンス図は線形なフローに非常に適しています。しかし、認証はほとんど線形ではありません。分岐論理、再試行、フォールバック、状態変化を含みます。相互作用概要図は制御フローの高レベルな視点を提供し、アーキテクトが大規模なシステムプロセス内の意思決定ポイントやサブアクティビティを可視化できるようにします。

認証にIODを使用することで、いくつかの明確な利点があります:

- マクロビュー:リクエストからセッション終了までのすべてのライフサイクルを捉えます。

- 分岐論理:検証結果に基づいてシステムがどのように進むかを明確に示します。

- 再利用性:複雑なサブプロセス(2FA検証など)をアクティビティノードとしてカプセル化できます。

- 明確さ:シーケンス図に見られる詳細なメッセージ交換から制御フローを分離します。

シナリオ定義:企業ログイン環境 🏢

この事例研究では、現実的なシナリオを定義します。ユーザーがウェブアプリケーション内の保護されたリソースにアクセスしようとします。システムは本人確認、資格情報の検証、多要素認証の要件確認、セッショントークンの発行を行う必要があります。

関与する主要なアクター:

- ユーザー:クライアントデバイスを介してシステムにアクセスしようとする個人。

- クライアントアプリケーション:入力を処理し、ステータスを表示するフロントエンドインターフェース。

- 認証サービス:資格情報の検証を担当するバックエンドロジック。

- IDプロバイダー:ユーザーの資格情報とプロファイルを管理する外部または内部ストア。

- セッションマネージャ:セッションの発行とアクティブなセッションの追跡を担当するコンポーネント。

基本要件:

- 標準のユーザー名/パスワード検証のサポート。

- リスクプロファイルに基づく多重認証(MFA)のトリガー。

- 安全なトークン発行(アクセストークンおよびリフレッシュトークン)。

- 誤った資格情報または期限切れのセッションの適切な処理。

図の構造:ノードと制御フロー 🔄

相互作用概要図は、アクションまたは活動を表す特定のノードで構成されています。各ノードは、内部のメッセージ送信を詳細に説明するサブ図(通常はシーケンス図)への参照を含んでいます。

このフローにおける主なノード:

- 初期ノード:認証リクエストが開始されるエントリポイントを示す。

- 決定ノード:ブールチェック(例:ユーザーは有効ですか?)を示すダイアモンド型。

- アクティビティノード:「資格情報の検証」や「トークンの生成」などのプロセスを表す長方形。

- 最終ノード:認証プロセスの成功した終了を示す。

- 例外ノード:メイン経路から分岐するエラー状態を表す。

ステップバイステップのフロー説明 🚀

認証ライフサイクルを、相互作用概要図に表示される形で分解してみましょう。この分解により、決定ポイントとコンポーネント間の制御フローが明確になります。

1. 初期リクエストと入力検証

フローはクライアントがログイン資格情報を送信したときに開始されます。最初のアクティビティノードは「ログインリクエスト受信」とラベル付けされています。このノードは、受信したデータペイロードを解析するロジックをまとめています。

- アクション:JSONボディからユーザー名とパスワードを解析する。

- 検証:空のフィールドや不正な構文がないか確認する。

- 分岐:無効な場合、エラーハンドラーノードにルーティングする。有効な場合、認証サービスに進む。

2. 資格情報の検証

次の主要なノードは資格情報を確認する。これは重要なセキュリティ境界です。このノードのインタラクション図は、認証サービスがアイデンティティプロバイダーに問い合わせている様子を示します。

- プロセス:提供されたパスワードをハッシュ化し、保存されたハッシュと比較する。

- 結果: このアクティビティの後の決定ノードが次のステップを決定する。

- 成功パス: ユーザーのアイデンティティが確認された。リスク評価に進む。

- 失敗パス: 試行をログに記録し、ユーザーの列挙を防ぐために汎用的なエラーメッセージを返す。

3. リスク評価とMFAのトリガー

すべてのユーザーが同じレベルの検証を必要とするわけではない。この段階では、フローに条件付き論理を導入する。

- アクティビティ: リスクプロファイルを評価する。

- ロジック: IPの信頼性、デバイスの熟悉度、および場所の異常を確認する。

- 決定: 多要素認証が必要ですか?

- はいの場合: 以下のノードにルーティングする:MFAの開始 アクティビティノード。このノードは二次的な認証ステップをトリガーする。

- いいえの場合: すぐに以下のステップに進む:トークンの発行.

4. 多要素認証(MFA)の処理

リスク評価でユーザーがマークされた場合、フローはMFAサブプロセスに分岐する。これにより、資格情報が漏洩した場合でも、第二の要因がなければアクセスが制限されることを保証する。

- アクティビティ: 認証コードを送信する。

- 待機状態: システムはユーザーがコードを提供するまで一時停止する。

- 検証: コードの有効性と有効期限を確認する。

- ループ: コードが誤っている場合、定められた上限まで再試行を許可する。上限に達した場合、処理を終了する。

5. トークン生成とセッション作成

検証が完了したら、システムは信頼できるセッションを確立しなければならない。これがトークン発行 活動ノードである。

- 出力: アクセストークン(短期間有効)とリフレッシュトークン(長期有効)を生成する。

- 保存: トークンIDをセッションストアに永続化する。

- ログ記録: 監査トレール用に成功したログインイベントを記録する。

- 最終状態: トークンをクライアントアプリケーションに返す。

図の種類の比較:IOD vs. シーケンス図 📊

インタラクション概要図とシーケンス図のどちらを使用すべきかを理解することは、ドキュメントの品質にとって重要である。以下の表はその違いを概説している。

| 機能 | インタラクション概要図 | シーケンス図 |

|---|---|---|

| 注目点 | 制御フローと高レベルの論理 | メッセージの交換とタイミング |

| 複雑さ | 分岐やループに最適 | 線形的で詳細な相互作用に最適 |

| 抽象化 | 高 (ノードはサブプロセスを表す) | 低 (特定のメソッド呼び出しを表示する) |

| ユースケース | アーキテクチャの計画とリスク分析 | 実装の詳細とデバッグ |

この認証の事例研究では、IODがステークホルダーにとって主要な文書である。これは「何が起こるのか?」と「いつ分岐するのか?」という問いに答える。シーケンス図はIODのノード内にネストされており、「どうやって動作するのか?」という問いに答える。

例外およびタイムアウトの処理 ⏱️

信頼性の高いシステムは、障害を適切に処理しなければならない。インタラクション概要図により、例外パスを明確にマッピングでき、開発中に見過ごされないよう保証できる。

タイムアウトのシナリオ

- MFAのタイムアウト: ユーザーが5分以内にMFAのプロンプトに応答しない場合、フローは次のノードにルーティングされる。セッションが期限切れ ノード。

- サービスのタイムアウト: IDプロバイダーが3秒以内に応答しない場合、フローは次のノードにルーティングされる。再試行または失敗 ノード。

セキュリティ上の例外

- 試行回数が多すぎる: ログイン試行が5回失敗した後、フローは次のアクティビティをトリガーする。アカウントロックアウト アクティビティ。

- 無効な署名: トークンの署名が更新時に無効である場合、フローは次の場所にルーティングされる。強制ログアウト.

IOD上でこれらのパスをマッピングすることで、開発者がエラー処理が主な設計の一部であり、後から追加するものではないことを理解するよう保証できる。

認証モデル作成における一般的な落とし穴 🚫

しっかりとした図があっても、実装エラーは発生する。以下の表は、一般的なモデル作成の誤りとその現実世界での影響を強調している。

| 落とし穴 | 結果 | IODにおける緩和 |

|---|---|---|

| 分岐の欠落 | キャッチされないエラーはクラッシュを引き起こす | すべての決定ノードに「Else」パスが存在することを確認する。 |

| 状態漏洩 | ログに機密データが露出する | データ処理要件(例:「パスワードをマスキング」)をノードにラベル付けする。 |

| 明確でないループ | 無限の再試行ループはDoSを引き起こす | アクティビティノードの説明にカウンタの上限を明示的に定義する。 |

| 過剰な抽象化 | 開発者が重要な論理を見逃す | 複雑なノードに詳細なシーケンス図をリンクする。 |

時間の経過に伴う図の維持管理 📈

認証要件は進化する。新しい規制、更新されたセキュリティ基準、ユーザー行動の変化は、システム設計の更新を必要とする。インタラクション概要図は、定期的に見直すべき動的な文書である。

レビューのトリガー

- セキュリティ監査:ペネトレーションテストのたびに、図を更新して新たな発見を反映する。

- 機能の更新:生体認証ログインやソーシャルSSOを追加する際は、フローに新しいノードを追加する。

- パフォーマンスの問題:遅延が増加した場合は、トークン生成ノードを確認し、最適化の機会があるか検討する。

バージョン管理

図のファイルをコードと同じバージョン管理の厳格さで扱う。認証フローのすべての変更にはタグを付ける。これにより、チームは特定の機能リリースをサポートしていたフローのどのバージョンかを追跡できる。

開発者向け実装ガイドライン 👨💻

開発者がインタラクション概要図を読む際には、視覚的なノードをコードに変換する方法について明確な指示が必要である。以下のガイドラインは、設計と実装の間のギャップを埋めるのに役立つ。

- ステートレス設計:認証サービスが内部でセッション状態を保持しないことを確認する。セッションマネージャーノードに依存する。

- 冪等性: トークン生成リクエストは、重複したセッション作成を防ぐために再実行可能でなければならない。

- ログ記録の基準: 図内の「ログイベント」アクティビティを、特定のログレベル(INFO、WARN、ERROR)にマッピングする。

- インターフェース契約: コーディングを開始する前に、各アクティビティノードの入力および出力スキーマを定義する。

フロー内のセキュリティ上の考慮事項 🔒

セキュリティは機能ではない。すべてのノードに織り込まれた制約である。IODは、これらの制約が適用される場所を可視化するのに役立つ。

- データ暗号化: その ログインリクエスト受信 ノードはTLS 1.3を強制しなければならない。

- トークンの有効期限: その トークン発行 ノードは厳格なTTL(Time To Live)値を定義しなければならない。

- レート制限: その 資格情報の検証 ノードはブルートフォース攻撃を防ぐためにレートリミッターと統合しなければならない。

- 安全なストレージ: その セッション保存 アクティビティは暗号化されたストレージメカニズムを使用しなければならない。

これらの要件をノードに明示的にマッピングすることで、図はセキュリティ準拠のチェックリストとなる。

アーキテクチャチームの最終的な考慮事項 🏗️

認証フローを設計することは、セキュリティ、パフォーマンス、使いやすさの間でバランスを取ることである。インタラクション概要図は、この複雑さを管理するためのフレームワークを提供する。チームが同時に全体像と細部を把握できるようにする。

このアプローチを採用する際には、以下の点を念頭に置いておくこと。

- 協働: 図面作成フェーズにおいてセキュリティエンジニアを関与させるべきであり、実装後だけではない。

- 明確さ: 図を込みすぎないようにしてください。ノードが複雑になりすぎた場合は、サブ図に分解してください。

- 文書化: すべての決定ノードに、論理基準を説明する明確なラベルを付けるようにしてください。

- テスト: 図を用いてテストケースを生成してください。すべての分岐に対して対応するテストシナリオがあるようにしてください。

構造化されたモデリングアプローチを採用することで、技術的負債を削減し、セキュリティの穴を防ぐことができます。認証をブラックボックスから透明で管理可能なプロセスに変えることができます。

主なポイントの要約 📝

- 視覚的明確さ: 線形図と比較して、IODは認証における分岐論理を示すのに優れています。

- 総合的なカバレッジ: 初期設計の段階で、成功経路、失敗経路、タイムアウトシナリオをすべて含めてください。

- セキュリティ設計: セキュリティ制約を直接アクティビティノードにマッピングしてください。

- メンテナビリティ: 図をシステムとともに進化する動的な文書として扱ってください。

- コラボレーション: 図をアーキテクト、開発者、セキュリティチーム間のコミュニケーションツールとして活用してください。

この構造化されたアプローチに従うことで、組織はセキュアでスケーラブルかつメンテナンスが容易な認証システムを構築できます。インタラクション概要図は、現代のアイデンティティ管理の複雑さを乗り越えるために、アーキテクトのツールキットにおいて依然として強力なツールです。