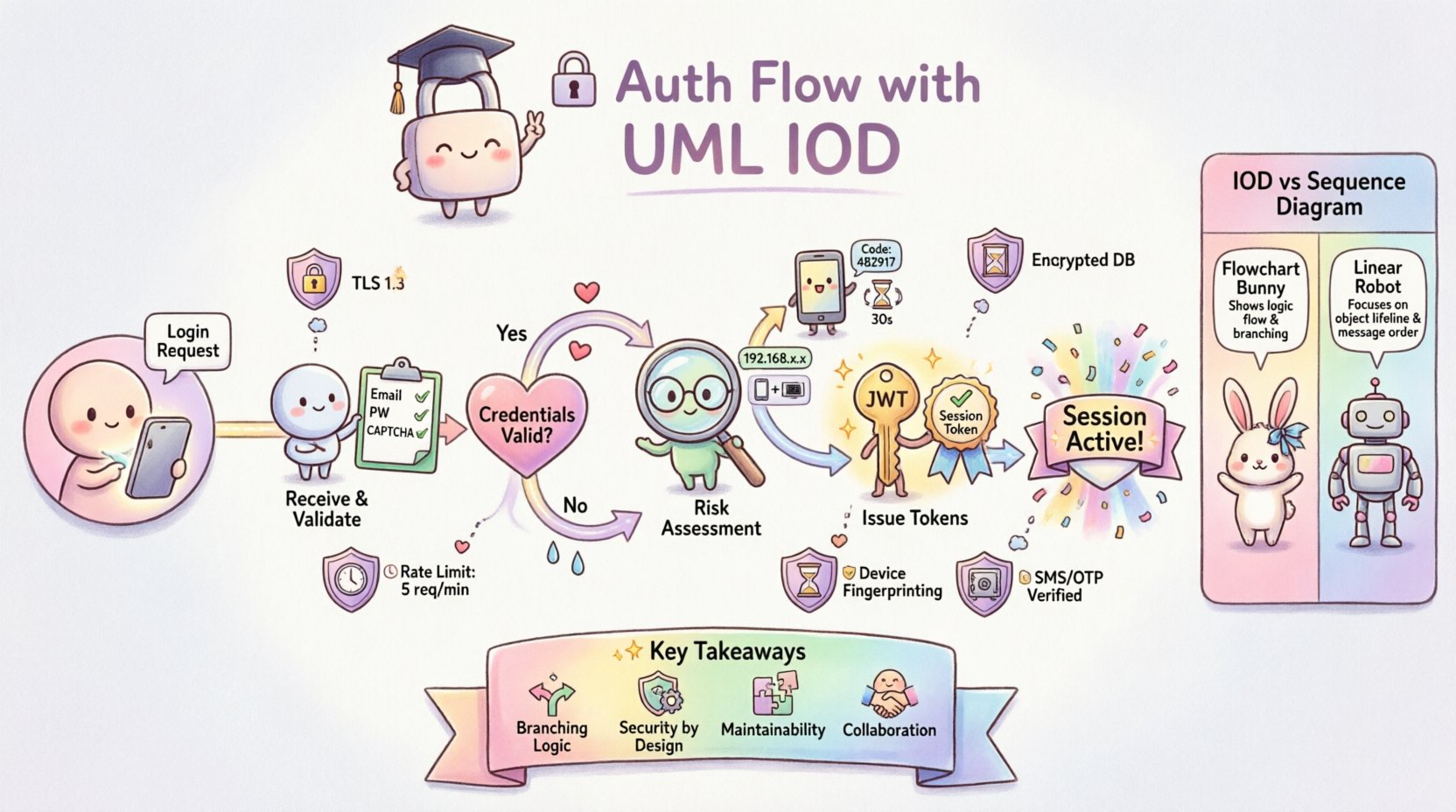

Projetar sistemas de autenticação seguros e robustos exige precisão. Um único erro no raciocínio pode levar a vulnerabilidades de segurança ou experiências ruins para o usuário. Este guia explora como modelar processos de autenticação complexos usando o Diagrama de Visão Geral de Interação UML (IOD). Vamos percorrer um estudo de caso abrangente que aborda a autenticação multifator, gerenciamento de tokens e tratamento de sessões sem fazer referência a ferramentas específicas de fornecedores.

Por que usar um Diagrama de Visão Geral de Interação para autenticação? 🔍

Diagramas de sequência padrão são excelentes para fluxos lineares. No entanto, a autenticação raramente é linear. Ela envolve lógica de ramificação, tentativas repetidas, alternativas e mudanças de estado. O Diagrama de Visão Geral de Interação fornece uma visão de alto nível do fluxo de controle, permitindo que arquitetos visualizem os pontos de decisão e as subatividades dentro de um processo maior do sistema.

Usar o IOD para autenticação oferece várias vantagens distintas:

- Visão Macro: Ele captura todo o ciclo de vida, desde o pedido até a encerramento da sessão.

- Lógica de Ramificação: Ele mostra claramente onde o sistema decide prosseguir com base nos resultados de validação.

- Reutilização: Subprocessos complexos (como a verificação de 2FA) podem ser encapsulados como nós de atividade.

- Clareza: Ele separa o fluxo de controle da troca detalhada de mensagens encontrada nos diagramas de sequência.

Definição do Cenário: O Contexto de Login Empresarial 🏢

Para este estudo de caso, definimos um cenário realista. Um usuário tenta acessar um recurso protegido dentro de uma aplicação web. O sistema deve verificar a identidade, validar as credenciais, verificar a necessidade de autenticação multifator e emitir um token de sessão.

Atores Principais Envolvedos:

- Usuário: A pessoa que tenta acessar o sistema por meio de um dispositivo cliente.

- Aplicativo Cliente: A interface de front-end que manipula a entrada e exibe o status.

- Serviço de Autenticação: A lógica de back-end responsável pela validação de credenciais.

- Provedor de Identidade: O armazenamento externo ou interno que gerencia credenciais e perfis de usuários.

- Gerenciador de Sessão: O componente responsável por emitir e rastrear sessões ativas.

Requisitos Principais:

- Suporte à verificação padrão de nome de usuário/senha.

- Disparador para Autenticação de Dois Fatores (MFA) com base no perfil de risco.

- Emissão segura de tokens (tokens de acesso e de atualização).

- Tratamento elegante de credenciais incorretas ou sessões expiradas.

Estrutura do Diagrama: Nós e Fluxo de Controle 🔄

O Diagrama de Visão Geral da Interatividade consiste em nós específicos que representam ações ou atividades. Cada nó contém uma referência a um subdiagrama (geralmente um diagrama de sequência) que detalha a passagem de mensagens internas.

Nós Principais neste Fluxo:

- Nó Inicial:Marca o ponto de entrada onde a solicitação de autenticação é iniciada.

- Nó de Decisão:Uma forma de losango que indica uma verificação booleana (por exemplo, O usuário é válido?).

- Nó de Atividade:Retângulos que representam processos como “Validar Credenciais” ou “Gerar Token”.

- Nó Final:Marca o fim bem-sucedido do processo de autenticação.

- Nó de Exceção:Representa estados de erro que se ramificam do caminho principal.

Passeio pelo Fluxo Passo a Passo 🚀

Vamos analisar o ciclo de vida da autenticação como ele apareceria no Diagrama de Visão Geral da Interatividade. Essa análise destaca os pontos de decisão e o fluxo de controle entre os componentes.

1. Solicitação Inicial e Validação de Entrada

O fluxo começa quando o cliente envia as credenciais de login. O primeiro nó de atividade é rotulado comoReceber Solicitação de Login. Este nó encapsula a lógica para analisar a carga de dados recebida.

- Ação:Analisar o corpo JSON para nome de usuário e senha.

- Validação:Verificar campos vazios ou sintaxe malformada.

- Ramificação:Se inválido, redirecionar para um nó de tratamento de erro. Se válido, prosseguir para o serviço de autenticação.

2. Verificação de Credenciais

O próximo nó principal éVerificar Credenciais. Este é um limite crítico de segurança. O diagrama de interação para este nó mostraria o serviço de autenticação consultando o provedor de identidade.

- Processo: Hash o senha fornecida e compare com o hash armazenado.

- Resultado: O nó de decisão que segue esta atividade determina o próximo passo.

- Caminho de Sucesso: A identidade do usuário é confirmada. Prossiga para a avaliação de risco.

- Caminho de Falha: Registre a tentativa e retorne uma mensagem de erro genérica para evitar a enumeração de usuários.

3. Avaliação de Risco e Disparo de MFA

Nem todos os usuários exigem o mesmo nível de verificação. Esta etapa introduz lógica condicional no fluxo.

- Atividade: Avaliar o Perfil de Risco.

- Lógica: Verifique a reputação do IP, familiaridade com o dispositivo e anomalias de localização.

- Decisão: A Autenticação Multifator é necessária?

- Se Sim: Encaminhe para o Iniciar MFA nó de atividade. Este nó dispara uma etapa de verificação secundária.

- Se Não: Prossiga diretamente para Emitir Tokens.

4. Tratamento de Autenticação Multifator (MFA)

Se a avaliação de risco sinalizar o usuário, o fluxo ramifica-se para o sub-processo de MFA. Isso garante que, mesmo que as credenciais sejam comprometidas, o acesso seja restrito sem o segundo fator.

- Atividade: Enviar Código de Verificação.

- Estado de Espera: O sistema pausa até que o usuário forneça o código.

- Validação: Verifique a validade e a expiração do código.

- Laço: Se o código estiver incorreto, permita tentativas até um limite definido. Se o limite for atingido, encerre o fluxo.

5. Geração de Token e Criação de Sessão

Uma vez que a verificação for concluída, o sistema deve estabelecer uma sessão confiável. Este é o Emitir Tokens nó de atividade.

- Saída: Gere um Token de Acesso (de curta duração) e um Token de Atualização (de longa duração).

- Armazenamento: Persista o ID do token na loja de sessão.

- Registro: Registre o evento de login bem-sucedido para rastreamento de auditoria.

- Estado Final: Retorne os tokens para o aplicativo cliente.

Comparando Tipos de Diagramas: Diagrama de Visão de Interação vs. Diagrama de Sequência 📊

Compreender quando usar um Diagrama de Visão de Interação em vez de um Diagrama de Sequência é vital para a qualidade da documentação. A tabela a seguir apresenta as diferenças.

| Funcionalidade | Diagrama de Visão de Interação | Diagrama de Sequência |

|---|---|---|

| Foco | Fluxo de controle e lógica de alto nível | Troca de mensagens e tempo |

| Complexidade | Melhor para ramificações e laços | Melhor para interações lineares e detalhadas |

| Abstração | Alto (Os nós representam sub-processos) | Baixo (Mostra chamadas específicas de métodos) |

| Caso de Uso | Planejamento de arquitetura e análise de riscos | Detalhes de implementação e depuração |

Neste estudo de caso de autenticação, o DII é o documento principal para os interessados. Ele responde a “O que acontece?” e “Quando ele se ramifica?”. Os diagramas de sequência estão aninhados nos nós do DII para responder a “Como funciona?”.

Tratamento de Exceções e Tempo Limite ⏱️

Um sistema robusto deve lidar com falhas de forma elegante. O Diagrama de Visão Geral de Interação permite mapear claramente os caminhos de exceção, garantindo que não sejam negligenciados durante o desenvolvimento.

Cenários de Tempo Limite

- Tempo Limite de MFA: Se o usuário não responder ao prompt de MFA dentro de 5 minutos, o fluxo é direcionado para um Sessão Expirada nó.

- Tempo Limite de Serviço: Se o Provedor de Identidade não responder dentro de 3 segundos, o fluxo é direcionado para um Tentar Novamente ou Falhar nó.

Exceções de Segurança

- Muitas Tentativas: Após 5 tentativas falhas de login, o fluxo dispara uma Bloqueio de Conta atividade.

- Assinatura Inválida: Se a assinatura de um token for inválida ao ser atualizada, o fluxo é direcionado para Forçar Saída.

Mapear esses caminhos no DII garante que os desenvolvedores entendam que o tratamento de erros faz parte do design principal, e não uma consideração posterior.

Armadilhas Comuns na Modelagem de Autenticação 🚫

Mesmo com um diagrama sólido, erros de implementação ocorrem. A tabela abaixo destaca erros comuns na modelagem e suas consequências no mundo real.

| Armadilha | Consequência | Mitigação no DIO |

|---|---|---|

| Ramificações Ausentes | Erros não capturados levam a travamentos | Garanta que cada nó de decisão tenha um caminho “Senão”. |

| Vazamento de Estado | Dados sensíveis expostos em logs | Rotule os nós com os requisitos de tratamento de dados (por exemplo, “Redigir Senha”). |

| Laços Ambíguos | Laços infinitos de tentativa repetida causam DoS | Defina explicitamente os limites do contador na descrição do nó de atividade. |

| Superabstração | Desenvolvedores ignoram lógica crítica | Linkar diagramas de sequência detalhados a nós complexos. |

Manutenção do Diagrama ao Longo do Tempo 📈

Os requisitos de autenticação evoluem. Novas regulamentações, padrões de segurança atualizados e comportamentos de usuários em mudança exigem atualizações no design do sistema. O Diagrama de Visão Geral de Interação serve como um documento vivo que deve ser revisado regularmente.

Gatilhos de Revisão

- Auditorias de Segurança: Após cada teste de penetração, atualize o diagrama para refletir novas descobertas.

- Atualizações de Recursos: Ao adicionar login biométrico ou SSO social, adicione novos nós ao fluxo.

- Problemas de Desempenho: Se a latência aumentar, revise o nó de geração de token em busca de oportunidades de otimização.

Controle de Versão

Trate os arquivos do diagrama com a mesma disciplina de controle de versão do código. Cada alteração no fluxo de autenticação deve ser marcada. Isso permite que as equipes rastreiem qual versão do fluxo suportou um lançamento específico de recurso.

Diretrizes de Implementação para Desenvolvedores 👨💻

Quando os desenvolvedores leem o Diagrama de Visão Geral de Interação, precisam de instruções claras sobre como traduzir os nós visuais em código. As seguintes diretrizes ajudam a fechar a lacuna entre design e implementação.

- Design Sem Estado: Garanta que o Serviço de Autenticação não mantenha o estado da sessão internamente. Dependam do nó Gerenciador de Sessão.

- Idempotência:As solicitações de geração de token devem ser idempotentes para evitar a criação de sessões duplicadas.

- Padrões de Registro:Mapeie as atividades de “Evento de Registro” no diagrama para níveis específicos de registro (INFO, AVISO, ERRO).

- Contratos de Interface:Defina os esquemas de entrada e saída para cada Nó de Atividade antes do início da codificação.

Considerações de Segurança no Fluxo 🔒

A segurança não é um recurso; é uma restrição tecida em cada nó. O DIO ajuda a visualizar onde essas restrições se aplicam.

- Criptografia de Dados:O Receber Solicitação de Login nó deve exigir o TLS 1.3.

- Expiração de Token:O Emitir Tokens nó deve definir valores estritos de TTL (Tempo de Vida).

- Limitação de Taxa:O Verificar Credenciais nó deve integrar-se a um limitador de taxa para prevenir ataques de força bruta.

- Armazenamento Seguro:O Armazenar Sessão atividade deve usar mecanismos de armazenamento criptografado.

Ao mapear explicitamente esses requisitos para nós, o diagrama torna-se uma lista de verificação para conformidade com segurança.

Considerações Finais para Equipes de Arquitetura 🏗️

Projetar um fluxo de autenticação é um equilíbrio entre segurança, desempenho e usabilidade. O Diagrama de Visão Geral de Interação fornece a estrutura para gerenciar essa complexidade. Permite que as equipes vejam a floresta e as árvores ao mesmo tempo.

Ao adotar esta abordagem, considere os seguintes pontos:

- Colaboração:Envolve engenheiros de segurança na fase de elaboração do diagrama, e não apenas após a implementação.

- Clareza: Evite sobrecarregar o diagrama. Se um nó se tornar muito complexo, decomponha-o em um subdiagrama.

- Documentação: Certifique-se de que cada nó de decisão tenha uma etiqueta clara explicando os critérios lógicos.

- Testes: Use o diagrama para gerar casos de teste. Cada ramificação deve ter um cenário de teste correspondente.

Adotar uma abordagem estruturada de modelagem reduz a dívida técnica e evita falhas de segurança. Transforma a autenticação de uma caixa preta em um processo transparente e gerenciável.

Resumo dos Principais Pontos-Chave 📝

- Clareza Visual:Os DIAs são superiores para mostrar a lógica de ramificação na autenticação em comparação com diagramas lineares.

- Cobertura Abrangente:Inclua caminhos de sucesso, caminhos de falha e cenários de tempo limite no projeto inicial.

- Segurança desde o Projeto:Mapeie as restrições de segurança diretamente para os nós de atividade.

- Manutenibilidade:Trate os diagramas como documentos vivos que evoluem com o sistema.

- Colaboração:Use diagramas como uma ferramenta de comunicação entre arquitetos, desenvolvedores e equipes de segurança.

Ao seguir esta abordagem estruturada, as organizações podem construir sistemas de autenticação seguros, escalonáveis e fáceis de manter. O Diagrama de Visão Geral de Interação continua sendo uma ferramenta poderosa na cesta de ferramentas do arquiteto para navegar pelas complexidades da gestão de identidade moderna.