Projektowanie bezpiecznych i wytrzymały systemów uwierzytelniania wymaga precyzji. Jedna pomyłka w logice może prowadzić do luk w zabezpieczeniach lub złych doświadczeń użytkownika. Ten przewodnik omawia sposób modelowania złożonych procesów uwierzytelniania przy użyciudiagramu przeglądowego interakcji UML (IOD). Przejdziemy przez kompleksowy przykład przypadku, który rozwiązuje uwierzytelnianie wieloskładnikowe, zarządzanie tokenami i obsługę sesji, bez odwoływania się do konkretnych narzędzi dostawcy.

Dlaczego używać diagramu przeglądowego interakcji do uwierzytelniania? 🔍

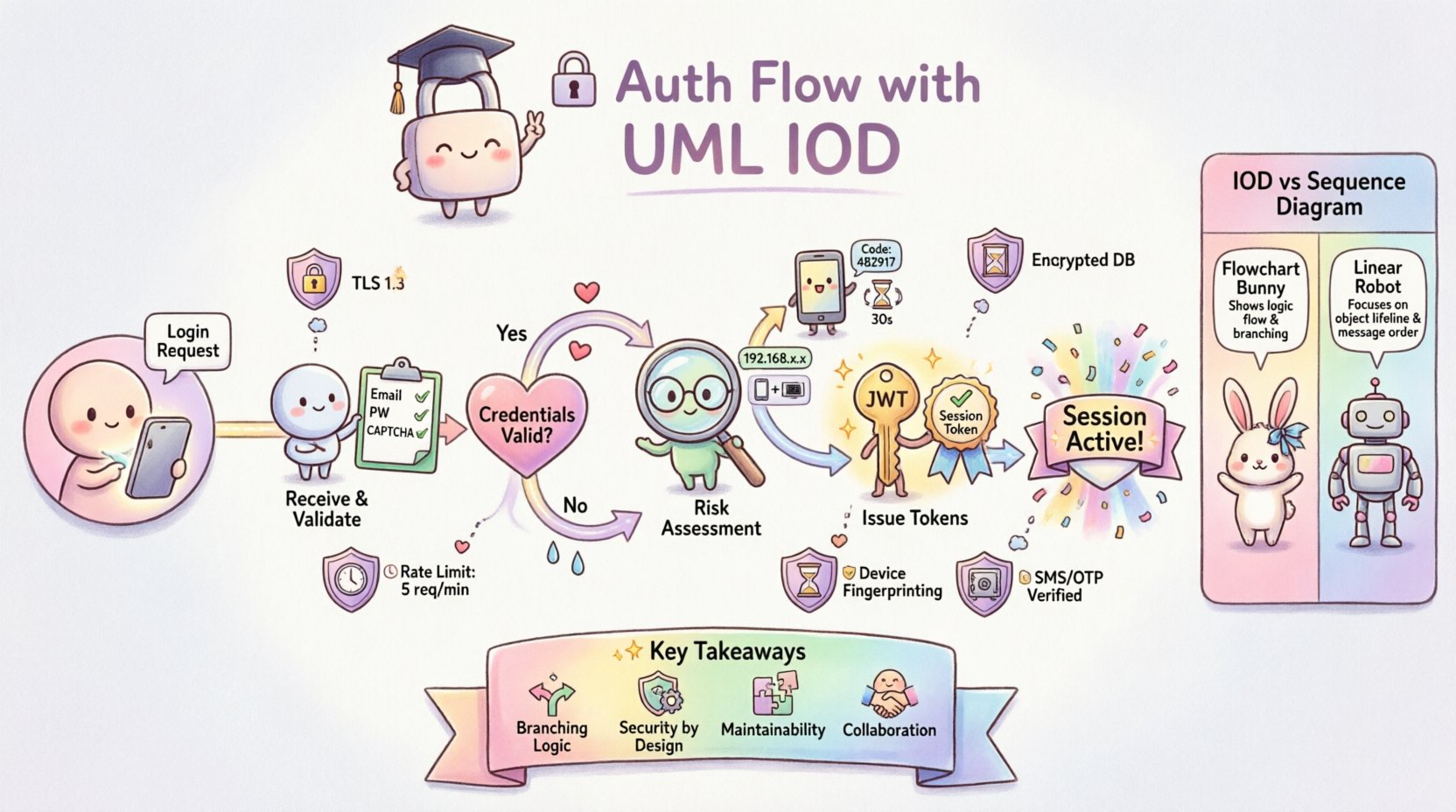

Standardowe diagramy sekwencji są doskonałe dla liniowych przepływów. Jednak uwierzytelnianie rzadko jest liniowe. Dotyczy ono logiki rozgałęzieniowej, ponownych prób, mechanizmów awaryjnych i zmian stanu. Diagram przeglądowy interakcji zapewnia widok najwyższego poziomu przepływu sterowania, pozwalając architektom wizualizować punkty decyzyjne i podprocesy w większym procesie systemowym.

Korzystanie z IOD do uwierzytelniania oferuje kilka istotnych zalet:

- Widok makro: Zbiera całą cykl życia od żądania po zakończenie sesji.

- Logika rozgałęzieniowa: Jasno pokazuje, gdzie system decyduje o kontynuacji na podstawie wyników weryfikacji.

- Możliwość ponownego wykorzystania: Złożone podprocesy (takie jak weryfikacja 2FA) mogą być zamknięte jako węzły działań.

- Przejrzystość: Oddziela przepływ sterowania od szczegółowego wymiany komunikatów występującej w diagramach sekwencji.

Definicja scenariusza: kontekst logowania w firmie 🏢

W ramach tego przykładu przypadku definiujemy realistyczny scenariusz. Użytkownik próbuje uzyskać dostęp do chronionego zasobu w aplikacji internetowej. System musi zweryfikować tożsamość, zweryfikować dane logowania, sprawdzić wymagania uwierzytelniania wieloskładnikowego i wydać token sesji.

Kluczowe aktory zaangażowane:

- Użytkownik: Osoba próbująca uzyskać dostęp do systemu za pomocą urządzenia klienckiego.

- Aplikacja kliencka:Interfejs frontonowy obsługujący dane wejściowe i wyświetlający stan.

- Usługa uwierzytelniania:Logika zaplecza odpowiedzialna za weryfikację danych logowania.

- Dostawca tożsamości:Zewnętrzny lub wewnętrzny magazyn zarządzający danymi logowania i profilami użytkowników.

- Menadżer sesji:Składnik odpowiedzialny za wydawanie i śledzenie aktywnych sesji.

Główne wymagania:

- Wsparcie dla standardowej weryfikacji nazwy użytkownika/hasła.

- Wyzwalacz dla uwierzytelniania wieloskładnikowego (MFA) oparty o profil ryzyka.

- Bezpieczne wydawanie tokenów (tokeny dostępu i odświeżania).

- Łagodne obsługiwania niepoprawnych poświadczeń lub wygasłych sesji.

Struktura diagramu: węzły i przepływ sterowania 🔄

Diagram przeglądowy interakcji składa się z określonych węzłów reprezentujących działania lub aktywności. Każdy węzeł zawiera odniesienie do poddiagramu (często diagramu sekwencji), który szczegółowo opisuje przekazywanie komunikatów wewnętrznych.

Główne węzły w tym przepływie:

- Początkowy węzeł:Oznacza punkt wejścia, w którym inicjowana jest prośba o uwierzytelnienie.

- Węzeł decyzyjny:Kształt diamentu wskazujący na sprawdzenie logiczne (np. Czy użytkownik jest ważny?).

- Węzeł działania:Prostokąty reprezentujące procesy takie jak „Weryfikacja poświadczeń” lub „Generowanie tokenu”.

- Węzeł końcowy:Oznacza pomyślne zakończenie procesu uwierzytelniania.

- Węzeł wyjątku:Reprezentuje stany błędów, które odchodzą od głównej ścieżki.

Krok po kroku przegląd przepływu 🚀

Rozważmy szczegółowo cykl życia uwierzytelniania tak, jakby się on pojawiał na Diagramie przeglądowym interakcji. Ten rozkład podkreśla punkty decyzyjne oraz przepływ sterowania między składnikami.

1. Początkowy żądanie i weryfikacja danych wejściowych

Przepływ zaczyna się, gdy klient przesyła dane logowania. Pierwszy węzeł działania oznaczony jest jakoOdbieranie żądania logowania. Ten węzeł zawiera logikę przetwarzania przychodzącego ładunku danych.

- Działanie:Rozparuj treść JSON w poszukiwaniu nazwy użytkownika i hasła.

- Weryfikacja:Sprawdź, czy pola są puste lub czy składnia jest niepoprawna.

- Gałąź:Jeśli niepoprawne, przekieruj do węzła obsługi błędów. Jeśli poprawne, przejdź do usługi uwierzytelniania.

2. Weryfikacja poświadczeń

Następny główny węzeł toWeryfikuj dane uwierzytelniające. Jest to krytyczna granica bezpieczeństwa. Diagram interakcji dla tego węzła pokazuje usługę uwierzytelniania wysyłającą zapytanie do dostawcy tożsamości.

- Proces: Zaszyfruj podane hasło i porównaj je z przechowywanym hashem.

- Wynik: Węzeł decyzyjny następujący po tej aktywności określa następny krok.

- Ścieżka sukcesu: Tożsamość użytkownika została potwierdzona. Przejdź do oceny ryzyka.

- Ścieżka niepowodzenia: Zaloguj próbę i zwróć ogólny komunikat o błędzie, aby zapobiec wykrywaniu użytkowników.

3. Ocena ryzyka i uruchomienie MFA

Nie wszyscy użytkownicy wymagają tej samej poziomu weryfikacji. Ten etap wprowadza logikę warunkową do przepływu.

- Aktywność: Ocena profilu ryzyka.

- Logika: Sprawdź reputację IP, znajomość urządzenia i odchylenia lokalizacyjne.

- Decyzja: Czy wymagane jest uwierzytelnianie wieloskładnikowe?

- Jeśli tak: Skieruj do Wprowadź MFA węzła aktywności. Ten węzeł uruchamia dodatkowy krok weryfikacji.

- Jeśli nie: Bezpośrednio przejdź do Wydaj tokeny.

4. Obsługa uwierzytelniania wieloskładnikowego (MFA)

Jeśli ocena ryzyka oznaczy użytkownika, przepływ rozgałęzia się na podproces MFA. Zapewnia to, że nawet jeśli dane uwierzytelniające zostaną naruszone, dostęp będzie ograniczony bez drugiego czynnika.

- Aktywność: Wyślij kod weryfikacyjny.

- Stan oczekiwania: System zatrzymuje się, aż użytkownik poda kod.

- Weryfikacja: Sprawdź ważność kodu i jego datę wygaśnięcia.

- Pętla: Jeśli kod jest niepoprawny, zezwól na ponowne próby do ustalonego limitu. Jeśli limit zostanie osiągnięty, zakończ przepływ.

5. Generowanie tokenów i tworzenie sesji

Po zakończeniu weryfikacji system musi ustalić zaufaną sesję. Jest toWydawanie tokenów węzeł działania.

- Wyjście: Wygeneruj token dostępu (krótkoterminowy) i token odświeżania (długoterminowy).

- Przechowywanie: Zachowaj identyfikator tokenu w magazynie sesji.

- Rejestrowanie: Zarejestruj pomyślny event logowania do śledzenia audytu.

- Stan końcowy: Zwróć tokeny do aplikacji klienckiej.

Porównanie typów diagramów: Diagram nadzoru interakcji (IOD) w porównaniu z diagramem sekwencji 📊

Zrozumienie, kiedy używać diagramu nadzoru interakcji, a kiedy diagramu sekwencji, jest kluczowe dla jakości dokumentacji. Poniższa tabela przedstawia różnice.

| Cecha | Diagram nadzoru interakcji | Diagram sekwencji |

|---|---|---|

| Skupienie | Przepływ sterowania i logika najwyższego poziomu | Wymiana komunikatów i czas |

| Złożoność | Najlepsze do rozgałęzień i pętli | Najlepsze do liniowych, szczegółowych interakcji |

| Abstrakcja | Wysoki (węzły reprezentują podprocesy) | Niski (pokazuje konkretne wywołania metod) |

| Przypadek użycia | Planowanie architektury i analiza ryzyka | Szczegóły implementacji i debugowanie |

W tym przypadku badania autoryzacji, IOD jest głównym dokumentem dla stakeholderów. Odpowiada na pytania „Co się dzieje?” i „Kiedy się rozgałęzia?”. Diagramy sekwencji są zagnieżdżone w węzłach IOD, aby odpowiedzieć na pytanie „Jak to działa?”.

Obsługa wyjątków i limitów czasu ⏱️

Niepowodzenie systemu musi być obsługiwane zgodnie z zasadami. Diagram przeglądowy interakcji pozwala nam jasno zaznaczyć ścieżki wyjątków, zapewniając, że nie zostaną one pominięte podczas rozwoju.

Scenariusze przekroczenia limitu czasu

- Limit czasu MFA: Jeśli użytkownik nie odpowie na monit MFA w ciągu 5 minut, przepływ kieruje się do Sesja wygasła węzła.

- Limit czasu usługi: Jeśli dostawca tożsamości nie odpowie w ciągu 3 sekund, przepływ kieruje się do Ponów lub nie powiedz węzła.

Wyjątki bezpieczeństwa

- Zbyt wiele prób: Po 5 nieudanych próbach logowania przepływ wyzwala Blokada konta działanie.

- Nieprawidłowa sygnatura: Jeśli sygnatura tokenu jest nieprawidłowa podczas odświeżania, przepływ kieruje się do Wymuś wylogowanie.

Mapowanie tych ścieżek w IOD zapewnia, że deweloperzy rozumieją, że obsługa błędów jest częścią głównego projektu, a nie pochodzeniem.

Powszechne pułapki w modelowaniu uwierzytelniania 🚫

Nawet przy solidnym diagramie występują błędy implementacji. Poniższa tabela wyróżnia typowe błędy modelowania i ich konsekwencje w świecie rzeczywistym.

| Pułapka | Skutki | Zmniejszanie ryzyka w diagramie przeglądowym interakcji |

|---|---|---|

| Brakujące gałęzie | Nieobsłużone błędy prowadzą do awarii | Upewnij się, że każdy węzeł decyzyjny ma ścieżkę „Inaczej”. |

| Wyciek stanu | Ujawnianie danych poufnych w dziennikach | Oznacz węzły wymaganiami dotyczącymi przetwarzania danych (np. „Zastąp hasło”). |

| Niejasne pętle | Nieskończone pętle ponawiania powodują atak typu DoS | Jawnie zdefiniuj limity licznika w opisie węzła działania. |

| Zbyt duża abstrakcja | Deweloperzy pomijają kluczową logikę | Powiąż szczegółowe diagramy sekwencji z złożonymi węzłami. |

Utrzymanie diagramu w czasie 📈

Wymagania dotyczące uwierzytelniania się zmieniają. Nowe przepisy, uaktualnione standardy bezpieczeństwa oraz zmieniające się zachowania użytkowników wymagają aktualizacji projektu systemu. Diagram przeglądowy interakcji pełni rolę dokumentu żyjącego, który powinien być regularnie przeglądarki.

Sygnały do przeglądu

- Audyty bezpieczeństwa: Po każdym teście przenikania aktualizuj diagram w celu odzwierciedlenia nowych wyników.

- Aktualizacje funkcji: Gdy dodajesz logowanie biometryczne lub SSO społecznościowe, dodaj nowe węzły do przepływu.

- Problemy z wydajnością: Jeśli opóźnienie wzrasta, przeanalizuj węzeł generowania tokenu pod kątem możliwości optymalizacji.

Kontrola wersji

Traktuj pliki diagramu tak samo, jak kod źródłowy, pod względem kontroli wersji. Każda zmiana w przepływie uwierzytelniania powinna być oznaczona. Pozwala to zespołom śledzić, która wersja przepływu wspierała konkretny wydanie funkcji.

Wskazówki implementacyjne dla deweloperów 👨💻

Gdy deweloperzy czytają diagram przeglądowy interakcji, potrzebują jasnych instrukcji, jak przekształcić wizualne węzły w kod. Poniższe wskazówki pomagają zlikwidować przerwę między projektem a implementacją.

- Projekt bezstanowy: Upewnij się, że usługa uwierzytelniania nie przechowuje stanu sesji wewnętrznie. Opieraj się na węźle Menedżera sesji.

- Idempotentność: Żądania generowania tokenów muszą być idempotentne, aby zapobiec powstawaniu duplikatów sesji.

- Standardy rejestrowania: Przypisz aktywności „Zdarzenie dziennika” na schemacie do konkretnych poziomów dziennika (INFO, WARN, ERROR).

- Umowy interfejsów: Zdefiniuj schematy wejściowe i wyjściowe dla każdego węzła działania przed rozpoczęciem kodowania.

Zagadnienia bezpieczeństwa w przepływie 🔒

Bezpieczeństwo to nie funkcja; jest to ograniczenie przewijane przez każdy węzeł. Diagram nadzoru interakcji pomaga wizualizować, gdzie te ograniczenia są stosowane.

- Szyfrowanie danych: Poniższa Odbierz żądanie logowaniawęzeł musi wymuszać TLS 1.3.

- Wygaśnięcie tokenu: Poniższa Wydaj tokenywęzeł musi zdefiniować ostre wartości TTL (czas żywotności).

- Ograniczanie szybkości: Poniższa Weryfikuj dane uwierzytelniającewęzeł musi być zintegrowany z limiterem szybkości, aby zapobiec atakom metodą siły wymuszonej.

- Bezpieczne przechowywanie: Poniższa Zapisz sesjędziałanie musi używać mechanizmów szyfrowanego przechowywania.

Poprzez jawne przypisanie tych wymagań do węzłów, schemat staje się listą kontrolną zgodności z zasadami bezpieczeństwa.

Ostateczne rozważania dla zespołów architektonicznych 🏗️

Projektowanie przepływu uwierzytelniania to balans między bezpieczeństwem, wydajnością i użytecznością. Diagram nadzoru interakcji zapewnia strukturę do zarządzania tą złożonością. Pozwala zespołom widzieć las i drzewa jednocześnie.

Podczas stosowania tego podejścia pamiętaj o poniższych punktach:

- Współpraca:Zaangażuj inżynierów bezpieczeństwa w fazę tworzenia schematu, a nie tylko po zaimplementowaniu.

- Jasność: Unikaj nadmiernego zatłoczenia diagramu. Jeśli węzeł stanie się zbyt złożony, rozłóż go na poddiagram.

- Dokumentacja: Upewnij się, że każdy węzeł decyzyjny ma jasny etykietę wyjaśniającą kryteria logiki.

- Testowanie: Użyj diagramu do generowania przypadków testowych. Każda gałąź powinna mieć odpowiadający jej scenariusz testowy.

Przyjęcie strukturalnego podejścia do modelowania zmniejsza dług techniczny i zapobiega lukom bezpieczeństwa. Przekształca uwierzytelnianie z czarnej skrzynki w przejrzysty, zarządzalny proces.

Podsumowanie kluczowych wniosków 📝

- Czytelność wizualna:Diagramy przeglądowe interakcji są lepsze do przedstawiania logiki rozgałęzienia w uwierzytelnianiu niż diagramy liniowe.

- Pełna ochrona: Włącz ścieżki powodzenia, ścieżki niepowodzenia oraz scenariusze przekroczenia limitu czasu w początkowym projekcie.

- Bezpieczeństwo od samego początku: Przypisz ograniczenia bezpieczeństwa bezpośrednio do węzłów działań.

- Utrzymywalność: Traktuj diagramy jako żywe dokumenty, które ewoluują wraz z systemem.

- Współpraca: Używaj diagramów jako narzędzia komunikacji między architektami, programistami i zespołami bezpieczeństwa.

Śledząc to strukturalne podejście, organizacje mogą budować systemy uwierzytelniania, które są bezpieczne, skalowalne i łatwe w utrzymaniu. Diagram przeglądowy interakcji nadal pozostaje potężnym narzędziem w zestawie architekta do poruszania się po złożonościach nowoczesnego zarządzania tożsamościami.