Merancang sistem autentikasi yang aman dan tangguh membutuhkan ketelitian. Satu kesalahan dalam logika dapat menyebabkan kerentanan keamanan atau pengalaman pengguna yang buruk. Panduan ini mengeksplorasi cara memodelkan proses autentikasi yang kompleks menggunakan Diagram Tinjauan Interaksi UML (IOD). Kami akan membahas studi kasus komprehensif yang menangani autentikasi multi-faktor, manajemen token, dan penanganan sesi tanpa merujuk pada alat vendor tertentu.

Mengapa Menggunakan Diagram Tinjauan Interaksi untuk Autentikasi? 🔍

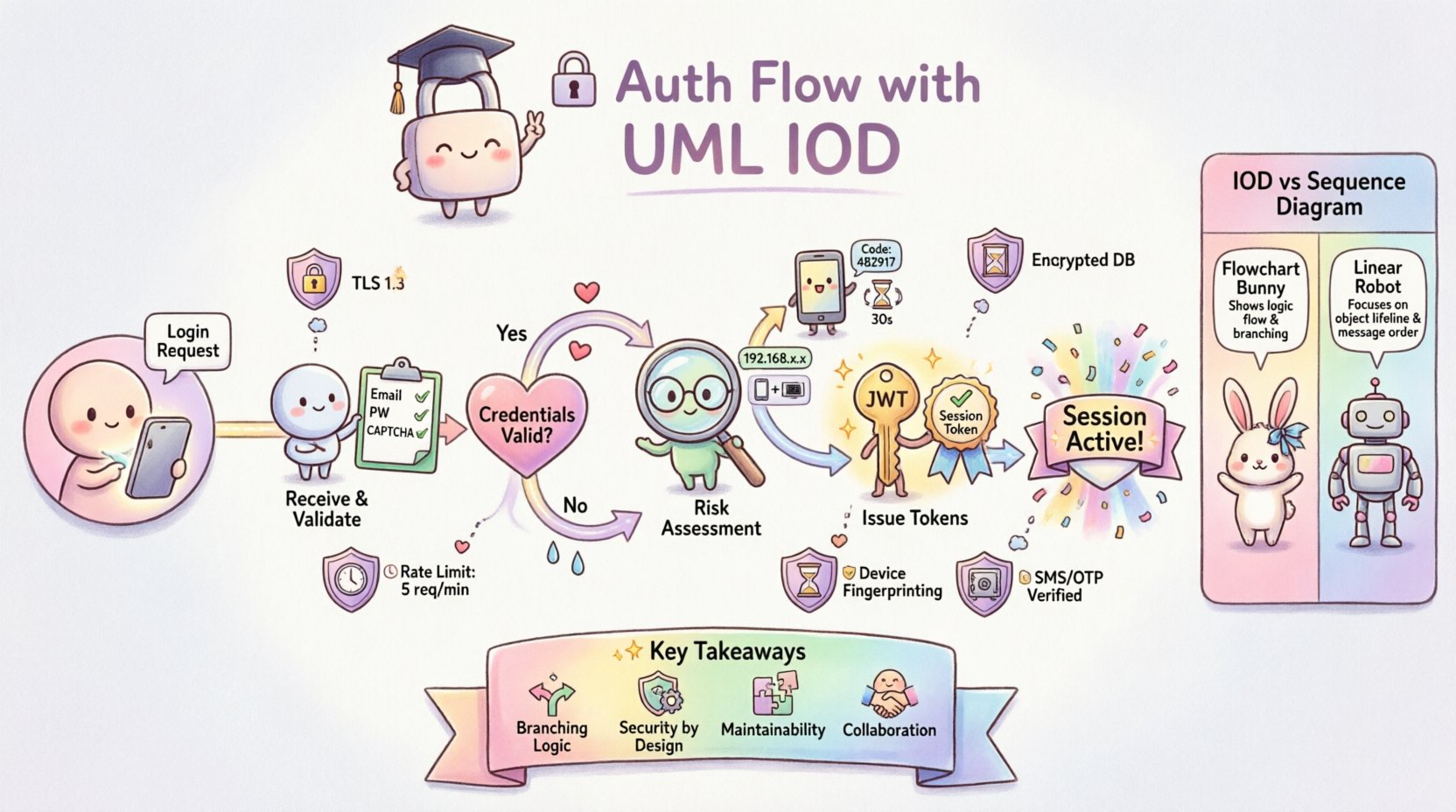

Diagram urutan standar sangat baik untuk alur linier. Namun, autentikasi jarang bersifat linier. Ini melibatkan logika cabang, ulangan, cadangan, dan perubahan status. Diagram Tinjauan Interaksi memberikan gambaran tingkat tinggi tentang alur kontrol, memungkinkan arsitek untuk memvisualisasikan titik keputusan dan sub-aktivitas dalam proses sistem yang lebih besar.

Menggunakan IOD untuk autentikasi menawarkan beberapa keunggulan yang jelas:

- Tampilan Makro: Ini menangkap seluruh siklus hidup dari permintaan hingga penghentian sesi.

- Logika Cabang: Ini dengan jelas menunjukkan di mana sistem memutuskan untuk melanjutkan berdasarkan hasil validasi.

- Dapat Digunakan Kembali: Proses sub yang kompleks (seperti verifikasi 2FA) dapat dikemas sebagai node aktivitas.

- Kesederhanaan: Ini memisahkan alur kontrol dari pertukaran pesan yang rinci yang ditemukan dalam diagram urutan.

Definisi Skenario: Konteks Masuk Perusahaan 🏢

Untuk studi kasus ini, kami mendefinisikan skenario yang realistis. Seorang pengguna mencoba mengakses sumber daya yang dilindungi dalam aplikasi web. Sistem harus memverifikasi identitas, memvalidasi kredensial, memeriksa persyaratan multi-faktor, dan menerbitkan token sesi.

Pihak Utama yang Terlibat:

- Pengguna: Individu yang berusaha mengakses sistem melalui perangkat klien.

- Aplikasi Klien: Antarmuka frontend yang menangani input dan menampilkan status.

- Layanan Autentikasi: Logika backend yang bertanggung jawab atas validasi kredensial.

- Penyedia Identitas: Penyimpanan eksternal atau internal yang mengelola kredensial dan profil pengguna.

- Manajer Sesi: Komponen yang bertanggung jawab atas penerbitan dan pelacakan sesi aktif.

Persyaratan Inti:

- Dukungan untuk verifikasi username/password standar.

- Pemicu untuk Otentikasi Multi-Faktor (MFA) berdasarkan profil risiko.

- Penerbitan token aman (token akses dan token pembaruan).

- Penanganan yang baik terhadap kredensial yang salah atau sesi yang telah kedaluwarsa.

Struktur Diagram: Node dan Alur Kontrol 🔄

Diagram Gambaran Interaksi terdiri dari node-node tertentu yang mewakili tindakan atau aktivitas. Setiap node berisi referensi ke diagram bawah (seringkali diagram urutan) yang menjelaskan pengiriman pesan internal.

Node Utama dalam Alur Ini:

- Node Awal:Menandai titik masuk di mana permintaan otentikasi dimulai.

- Node Keputusan:Bentuk berlian yang menunjukkan pemeriksaan boolean (misalnya, Apakah pengguna valid?).

- Node Aktivitas:Persegi panjang yang mewakili proses seperti “Validasi Kredensial” atau “Hasilkan Token”.

- Node Akhir:Menandai akhir yang sukses dari proses otentikasi.

- Node Pengecualian:Mewakili keadaan kesalahan yang bercabang dari jalur utama.

Langkah demi Langkah Penjelasan Alur 🚀

Mari kita uraikan siklus hidup otentikasi sebagaimana tampak dalam Diagram Gambaran Interaksi. Penjelasan ini menyoroti titik-titik keputusan dan alur kontrol antar komponen.

1. Permintaan Awal dan Validasi Masukan

Alur dimulai ketika klien mengirimkan kredensial login. Node aktivitas pertama berlabelTerima Permintaan Login. Node ini mengandung logika untuk menganalisis muatan data yang masuk.

- Aksi:Analisis bodi JSON untuk nama pengguna dan kata sandi.

- Validasi:Periksa apakah ada bidang kosong atau sintaks yang rusak.

- Cabang:Jika tidak valid, arahkan ke node penangan kesalahan. Jika valid, lanjutkan ke layanan otentikasi.

2. Verifikasi Kredensial

Node utama berikutnya adalahVerifikasi Kredensial. Ini adalah batas keamanan yang kritis. Diagram interaksi untuk node ini akan menunjukkan layanan otentikasi yang mengajukan pertanyaan ke penyedia identitas.

- Proses:Hash kata sandi yang diberikan dan bandingkan dengan hash yang disimpan.

- Hasil:Node keputusan yang mengikuti aktivitas ini menentukan langkah berikutnya.

- Jalur Sukses:Identitas pengguna dikonfirmasi. Lanjutkan ke penilaian risiko.

- Jalur Gagal:Catat upaya tersebut dan kembalikan pesan kesalahan umum untuk mencegah enumerasi pengguna.

3. Penilaian Risiko dan Pemicu MFA

Tidak semua pengguna memerlukan tingkat verifikasi yang sama. Tahap ini memperkenalkan logika bersyarat ke dalam alur.

- Aktivitas:Evaluasi Profil Risiko.

- Logika:Periksa reputasi IP, familiaritas perangkat, dan anomali lokasi.

- Keputusan:Apakah Otentikasi Multi-Faktor diperlukan?

- Jika Ya:Rute ke Mulai MFAnode aktivitas. Node ini memicu langkah verifikasi sekunder.

- Jika Tidak:Lanjutkan langsung ke Keluarkan Token.

4. Penanganan Otentikasi Multi-Faktor (MFA)

Jika penilaian risiko menandai pengguna, alur bercabang ke proses sub-MFA. Ini memastikan bahwa bahkan jika kredensial dikompromikan, akses dibatasi tanpa faktor kedua.

- Aktivitas:Kirim Kode Verifikasi.

- Status Tunggu:Sistem berhenti hingga pengguna memberikan kode.

- Validasi:Periksa validitas kode dan masa berlaku.

- Perulangan:Jika kode salah, izinkan percobaan ulang hingga batas yang ditentukan. Jika batas tercapai, hentikan alur proses.

5. Pembuatan Token dan Pembuatan Sesi

Setelah verifikasi selesai, sistem harus membangun sesi yang tepercaya. Ini adalahKelola Tokennode aktivitas.

- Keluaran:Hasilkan Token Akses (berlaku singkat) dan Token Segarkan (berlaku lama).

- Penyimpanan:Simpan ID token di penyimpanan sesi.

- Pencatatan:Catat kejadian login berhasil untuk tanda jejak audit.

- Status Akhir:Kembalikan token ke aplikasi klien.

Membandingkan Jenis Diagram: IOD vs. Diagram Urutan 📊

Memahami kapan menggunakan Diagram Gambaran Interaksi dibandingkan dengan Diagram Urutan sangat penting untuk kualitas dokumentasi. Tabel berikut menjelaskan perbedaannya.

| Fitur | Diagram Gambaran Interaksi | Diagram Urutan |

|---|---|---|

| Fokus | Alur kontrol dan logika tingkat tinggi | Pertukaran pesan dan waktu |

| Kompleksitas | Terbaik untuk percabangan dan perulangan | Terbaik untuk interaksi linear dan rinci |

| Abstraksi | Tinggi (Node mewakili sub-proses) | Rendah (Menampilkan pemanggilan metode tertentu) |

| Kasus Penggunaan | Perencanaan arsitektur dan analisis risiko | Rincian implementasi dan debugging |

Dalam studi kasus otentikasi ini, IOD adalah dokumen utama bagi para pemangku kepentingan. Ia menjawab pertanyaan ‘Apa yang terjadi?’ dan ‘Kapan terjadi percabangan?’. Diagram urutan ditempatkan di dalam node IOD untuk menjawab pertanyaan ‘Bagaimana cara kerjanya?’.

Penanganan Ekssepsi dan Waktu Habis ⏱️

Sistem yang kuat harus dapat menangani kegagalan dengan baik. Diagram Tinjauan Interaksi memungkinkan kita untuk memetakan jalur ekssepsi dengan jelas, memastikan tidak terlewatkan selama pengembangan.

Skenario Waktu Habis

- Waktu Habis MFA: Jika pengguna tidak merespons permintaan MFA dalam waktu 5 menit, alur akan dialihkan ke Sesi Kadaluarsa node.

- Waktu Habis Layanan: Jika Penyedia Identitas tidak merespons dalam waktu 3 detik, alur akan dialihkan ke Coba Ulang atau Gagal node.

Ekssepsi Keamanan

- Terlalu Banyak Percobaan: Setelah 5 percobaan login gagal, alur akan memicu Kunci Akun aktivitas.

- Tanda Tangan Tidak Valid: Jika tanda tangan token tidak valid saat diperbarui, alur akan dialihkan ke Paksa Keluar.

Memetakan jalur-jalur ini dalam IOD memastikan bahwa pengembang memahami bahwa penanganan kesalahan merupakan bagian dari desain utama, bukan sekadar pertimbangan tambahan.

Kesalahan Umum dalam Pemodelan Otentikasi 🚫

Bahkan dengan diagram yang kuat, kesalahan implementasi tetap terjadi. Tabel di bawah ini menyoroti kesalahan umum dalam pemodelan dan konsekuensi nyatanya.

| Kesalahan | Konsekuensi | Mitigasi dalam IOD |

|---|---|---|

| Cabang yang Hilang | Kesalahan yang tidak ditangkap menyebabkan kerusakan | Pastikan setiap node keputusan memiliki jalur “Else”. |

| Kebocoran Status | Data sensitif terpapar dalam log | Beri label pada node dengan persyaratan penanganan data (misalnya, “Redact Kata Sandi”). |

| Lingkaran yang Tidak Jelas | Lingkaran ulang coba tak terbatas menyebabkan DoS | Tentukan batas penghitung secara eksplisit dalam deskripsi node aktivitas. |

| Terlalu Abstrak | Pengembang melewatkan logika kritis | Hubungkan diagram urutan rinci ke node yang kompleks. |

Menjaga Diagram Seiring Berjalannya Waktu 📈

Persyaratan otentikasi berkembang. Regulasi baru, standar keamanan yang diperbarui, dan perubahan perilaku pengguna mewajibkan pembaruan pada desain sistem. Diagram Tinjauan Interaksi berfungsi sebagai dokumen hidup yang harus ditinjau secara rutin.

Pemicu Tinjauan

- Audit Keamanan: Setelah setiap uji penetrasi, perbarui diagram untuk mencerminkan temuan baru.

- Pembaruan Fitur: Saat menambahkan login biometrik atau SSO sosial, tambahkan node baru ke alur.

- Masalah Kinerja: Jika latensi meningkat, tinjau node generasi token untuk mencari peluang optimasi.

Kontrol Versi

Perlakukan file diagram dengan disiplin kontrol versi yang sama seperti kode. Setiap perubahan pada alur otentikasi harus diberi tag. Ini memungkinkan tim melacak versi alur mana yang mendukung rilis fitur tertentu.

Petunjuk Implementasi untuk Pengembang 👨💻

Ketika pengembang membaca Diagram Tinjauan Interaksi, mereka membutuhkan petunjuk yang jelas tentang cara menerjemahkan node visual menjadi kode. Petunjuk berikut membantu menutup kesenjangan antara desain dan implementasi.

- Desain Tanpa Status: Pastikan Layanan Otentikasi tidak menyimpan status sesi secara internal. Bergantung pada node Manajer Sesi.

- Idempotensi:Permintaan pembuatan token harus bersifat idempoten untuk mencegah pembuatan sesi ganda.

- Standar Pencatatan Log:Peta aktivitas “Peristiwa Log” dalam diagram ke tingkat log tertentu (INFO, PERINGATAN, KESALAHAN).

- Kontrak Antarmuka:Tentukan skema input dan output untuk setiap Node Aktivitas sebelum pemrograman dimulai.

Pertimbangan Keamanan dalam Alur 🔒

Keamanan bukan merupakan fitur; melainkan merupakan batasan yang terjalin di setiap node. IOD membantu memvisualisasikan di mana batasan-batasan ini diterapkan.

- Enkripsi Data: The Terima Permintaan Masuknode harus menerapkan TLS 1.3.

- Kedaluwarsa Token: The Kelola Tokennode harus menentukan nilai TTL (Waktu Hidup) yang ketat.

- Pembatasan Kecepatan: The Verifikasi Kredensialnode harus terintegrasi dengan pembatas kecepatan untuk mencegah serangan brute-force.

- Penyimpanan Aman: The Simpan Sesiaktivitas harus menggunakan mekanisme penyimpanan yang terenkripsi.

Dengan memetakan secara eksplisit persyaratan-persyaratan ini ke node-node, diagram menjadi daftar periksa kepatuhan keamanan.

Pertimbangan Akhir untuk Tim Arsitektur 🏗️

Merancang alur otentikasi adalah keseimbangan antara keamanan, kinerja, dan kemudahan penggunaan. Diagram Gambaran Interaksi menyediakan kerangka kerja untuk mengelola kompleksitas ini. Ini memungkinkan tim untuk melihat hutan dan pohon secara bersamaan.

Saat menerapkan pendekatan ini, pertimbangkan poin-poin berikut:

- Kolaborasi:Libatkan insinyur keamanan selama tahap pembuatan diagram, bukan hanya setelah implementasi.

- Kejelasan: Hindari memenuhi diagram secara berlebihan. Jika suatu node menjadi terlalu kompleks, uraikan menjadi sub-diagram.

- Dokumentasi:Pastikan setiap node keputusan memiliki label yang jelas yang menjelaskan kriteria logika.

- Pengujian:Gunakan diagram untuk menghasilkan kasus uji. Setiap cabang harus memiliki skenario uji yang sesuai.

Mengadopsi pendekatan pemodelan terstruktur mengurangi utang teknis dan mencegah celah keamanan. Ini mengubah otentikasi dari kotak hitam menjadi proses yang transparan dan dapat dikelola.

Ringkasan Poin Penting 📝

- Kesadaran Visual:IODs lebih unggul dalam menunjukkan logika cabang dalam otentikasi dibandingkan diagram linier.

- Cakupan Komprehensif:Sertakan jalur sukses, jalur kegagalan, dan skenario waktu habis dalam desain awal.

- Keamanan Berbasis Desain:Petakan keterbatasan keamanan langsung ke node aktivitas.

- Kemudahan Pemeliharaan:Sikapi diagram sebagai dokumen hidup yang berkembang bersama sistem.

- Kolaborasi:Gunakan diagram sebagai alat komunikasi antara arsitek, pengembang, dan tim keamanan.

Dengan mengikuti pendekatan terstruktur ini, organisasi dapat membangun sistem otentikasi yang aman, dapat diskalakan, dan mudah dipelihara. Diagram Tinjauan Interaksi tetap menjadi alat yang kuat dalam peralatan arsitek untuk menavigasi kompleksitas manajemen identitas modern.