Diseñar sistemas de autenticación seguros y robustos requiere precisión. Un solo error en la lógica puede provocar vulnerabilidades de seguridad o malas experiencias para el usuario. Esta guía explora cómo modelar procesos de autenticación complejos utilizando elDiagrama de Visión de Interacción UML (IOD). Recorreremos un estudio de caso completo que aborda la autenticación multifactor, la gestión de tokens y el manejo de sesiones sin referirse a herramientas específicas de proveedores.

¿Por qué usar un Diagrama de Visión de Interacción para la autenticación? 🔍

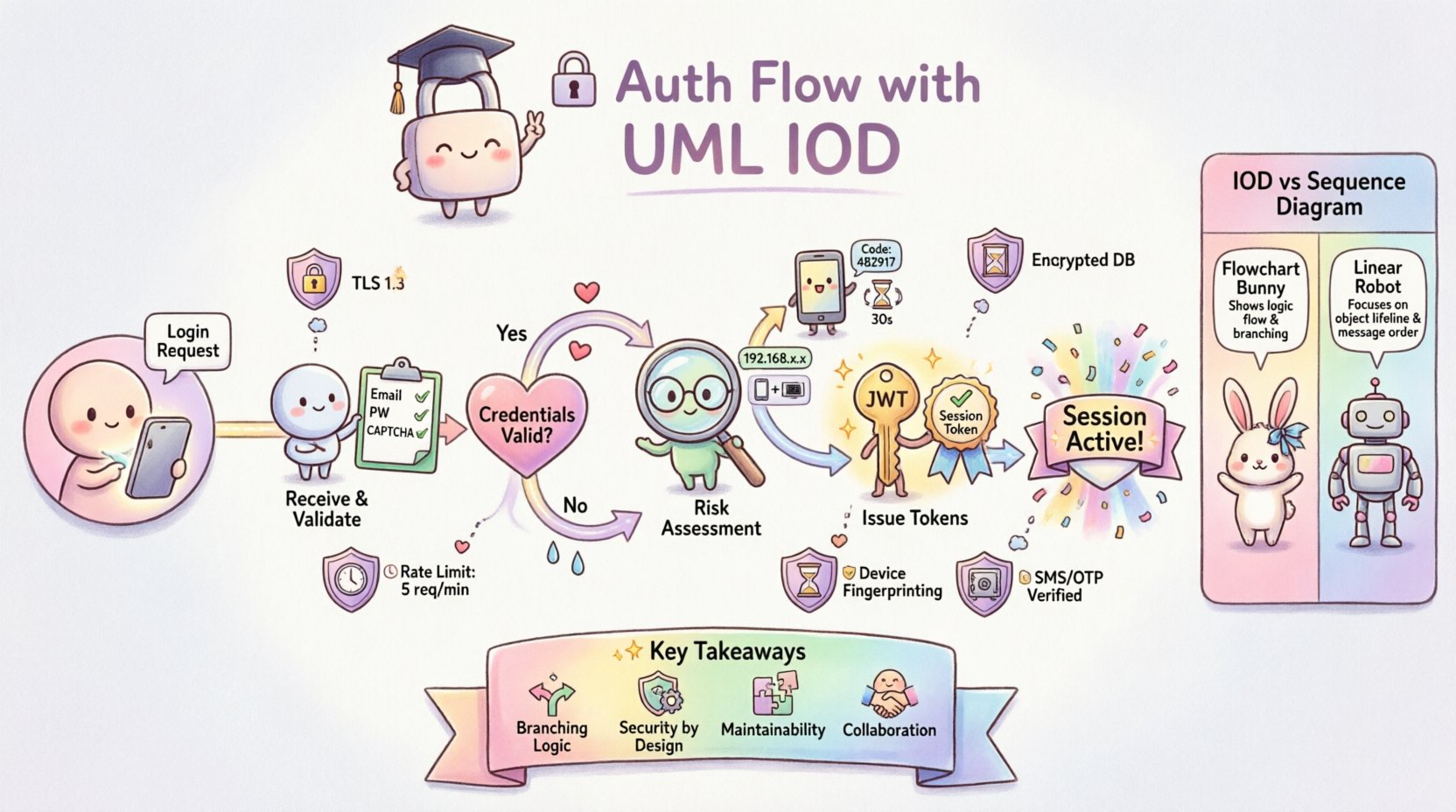

Los diagramas de secuencia estándar son excelentes para flujos lineales. Sin embargo, la autenticación rara vez es lineal. Involucra lógica de ramificación, reintentos, alternativas y cambios de estado. El Diagrama de Visión de Interacción proporciona una vista de alto nivel del flujo de control, permitiendo a los arquitectos visualizar los puntos de decisión y las subactividades dentro de un proceso de sistema más amplio.

Utilizar el IOD para la autenticación ofrece varias ventajas distintivas:

- Visión general:Captura todo el ciclo de vida desde la solicitud hasta la finalización de la sesión.

- Lógica de ramificación:Muestra claramente dónde el sistema decide continuar según los resultados de validación.

- Reutilización:Los subprocesos complejos (como la verificación de 2FA) pueden encapsularse como nodos de actividad.

- Claridad:Separa el flujo de control del intercambio detallado de mensajes encontrado en los diagramas de secuencia.

Definición del escenario: El contexto de inicio de sesión empresarial 🏢

Para este estudio de caso, definimos un escenario realista. Un usuario intenta acceder a un recurso protegido dentro de una aplicación web. El sistema debe verificar la identidad, validar las credenciales, comprobar si hay requisitos de autenticación multifactor y emitir un token de sesión.

Actores clave involucrados:

- Usuario:La persona que intenta acceder al sistema a través de un dispositivo cliente.

- Aplicación cliente:La interfaz de front-end que maneja la entrada y muestra el estado.

- Servicio de autenticación:La lógica de back-end responsable de la validación de credenciales.

- Proveedor de identidad:El almacén externo o interno que gestiona las credenciales y perfiles de usuario.

- Gestor de sesiones:El componente responsable de emitir y rastrear sesiones activas.

Requisitos principales:

- Soporte para la verificación estándar de nombre de usuario/contraseña.

- Disparador para la autenticación multifactor (MFA) según el perfil de riesgo.

- Emisión segura de tokens (tokens de acceso y de actualización).

- Manejo adecuado de credenciales incorrectas o sesiones caducadas.

Estructura del diagrama: Nodos y flujo de control 🔄

El diagrama de visión general de interacción consta de nodos específicos que representan acciones o actividades. Cada nodo contiene una referencia a un subdiagrama (a menudo un diagrama de secuencia) que detalla el intercambio de mensajes internos.

Nodos principales en este flujo:

- Nodo inicial:Marca el punto de entrada donde se inicia la solicitud de autenticación.

- Nodo de decisión:Una forma de diamante que indica una verificación booleana (por ejemplo, ¿es el usuario válido?).

- Nodo de actividad:Rectángulos que representan procesos como «Validar credenciales» o «Generar token».

- Nodo final:Marca el final exitoso del proceso de autenticación.

- Nodo de excepción:Representa estados de error que se desvían de la ruta principal.

Recorrido paso a paso del flujo 🚀

Desglosemos el ciclo de vida de la autenticación tal como aparecería en el diagrama de visión general de interacción. Esta descomposición destaca los puntos de decisión y el flujo de control entre los componentes.

1. Solicitud inicial y validación de entrada

El flujo comienza cuando el cliente envía sus credenciales de inicio de sesión. El primer nodo de actividad está etiquetado comoRecibir solicitud de inicio de sesión. Este nodo encapsula la lógica para analizar la carga de datos entrante.

- Acción:Analizar el cuerpo JSON para obtener el nombre de usuario y la contraseña.

- Validación:Verificar campos vacíos o sintaxis incorrecta.

- Rama:Si es inválido, redirigir a un nodo de manejador de errores. Si es válido, continuar hacia el servicio de autenticación.

2. Verificación de credenciales

El siguiente nodo principal esVerificar credenciales. Esta es una frontera de seguridad crítica. El diagrama de interacción para este nodo mostraría al servicio de autenticación consultando al proveedor de identidad.

- Proceso:Hash el password proporcionado y compárelo con el hash almacenado.

- Resultado: El nodo de decisión que sigue a esta actividad determina el siguiente paso.

- Ruta de éxito: La identidad del usuario se confirma. Proceda a la evaluación de riesgos.

- Ruta de fallo: Registre el intento y devuelva un mensaje de error genérico para evitar la enumeración de usuarios.

3. Evaluación de riesgos y activación de MFA

No todos los usuarios requieren el mismo nivel de verificación. Esta etapa introduce lógica condicional en el flujo.

- Actividad: Evaluar el perfil de riesgo.

- Lógica: Verifique la reputación de la IP, la familiaridad del dispositivo y las anomalías de ubicación.

- Decisión: ¿Se requiere autenticación multifactor?

- Si sí:Redirigir al Iniciar MFA nodo de actividad. Este nodo desencadena una segunda etapa de verificación.

- Si no:Proceda directamente a Emisión de tokens.

4. Manejo de autenticación multifactor (MFA)

Si la evaluación de riesgos marca al usuario, el flujo se ramifica hacia el subproceso de MFA. Esto garantiza que, incluso si las credenciales están comprometidas, el acceso se restrinja sin el segundo factor.

- Actividad:Enviar código de verificación.

- Estado de espera: El sistema se detiene hasta que el usuario proporcione el código.

- Validación: Verifique la validez y la caducidad del código.

- Bucle: Si el código es incorrecto, permita reintentos hasta un límite definido. Si se alcanza el límite, finalice el flujo.

5. Generación de tokens y creación de sesión

Una vez completada la verificación, el sistema debe establecer una sesión de confianza. Este es el Emisión de tokens nodo de actividad.

- Salida: Genere un token de acceso (de corta duración) y un token de actualización (de larga duración).

- Almacenamiento: Guarde el ID del token en el almacén de sesiones.

- Registro: Registre el evento de inicio de sesión exitoso para rastrear auditorías.

- Estado final: Devuelva los tokens a la aplicación cliente.

Comparación de tipos de diagramas: Diagrama de Visión de Interacción frente a Diagrama de Secuencia 📊

Comprender cuándo utilizar un Diagrama de Visión de Interacción frente a un Diagrama de Secuencia es fundamental para la calidad de la documentación. La siguiente tabla describe las diferencias.

| Característica | Diagrama de Visión de Interacción | Diagrama de Secuencia |

|---|---|---|

| Enfoque | Flujo de control y lógica de alto nivel | Intercambio de mensajes y temporización |

| Complejidad | Ideal para ramificaciones y bucles | Ideal para interacciones lineales y detalladas |

| Abstracción | Alto (Los nodos representan subprocesos) | Bajo (Muestra llamadas específicas a métodos) |

| Casos de uso | Planificación de arquitectura y análisis de riesgos | Detalles de implementación y depuración |

En este estudio de caso de autenticación, el DII es el documento principal para los interesados. Responde a «¿Qué ocurre?» y «¿Cuándo se ramifica?». Los diagramas de secuencia están anidados dentro de los nodos del DII para responder a «¿Cómo funciona?».

Manejo de excepciones y tiempos de espera ⏱️

Un sistema robusto debe manejar los fallos de forma adecuada. El Diagrama de Visión de Interacción nos permite trazar claramente los caminos de excepción, asegurando que no se pasen por alto durante el desarrollo.

Escenarios de tiempo de espera

- Tiempo de espera de MFA: Si el usuario no responde a la solicitud de MFA dentro de los 5 minutos, el flujo se redirige a un Sesión caducada nodo.

- Tiempo de espera del servicio: Si el proveedor de identidad no responde dentro de los 3 segundos, el flujo se redirige a un Reintentar o fallar nodo.

Excepciones de seguridad

- Demasiados intentos: Después de 5 intentos fallidos de inicio de sesión, el flujo activa una Bloqueo de cuenta actividad.

- Firma inválida: Si la firma de un token es inválida al actualizarlo, el flujo se redirige a Forzar cierre de sesión.

Representar estos caminos en el DII asegura que los desarrolladores entiendan que el manejo de errores forma parte del diseño principal, y no una consideración posterior.

Errores comunes en la modelización de autenticación 🚫

Aunque se cuente con un diagrama sólido, ocurren errores de implementación. La tabla a continuación destaca errores comunes en la modelización y sus consecuencias en el mundo real.

| Error común | Consecuencia | Mitigación en el Diagrama de Visión de Interacción |

|---|---|---|

| Ramificaciones faltantes | Los errores no capturados provocan fallos | Asegúrese de que cada nodo de decisión tenga una ruta «Sino». |

| Fuga de estado | Datos sensibles expuestos en los registros | Etiquete los nodos con los requisitos de manejo de datos (por ejemplo, «Anular contraseña»). |

| Bucles ambiguos | Los bucles infinitos de reintento causan denegación de servicio | Defina explícitamente los límites del contador en la descripción del nodo de actividad. |

| Sobreactuación | Los desarrolladores omiten lógica crítica | Vincule diagramas de secuencia detallados a los nodos complejos. |

Mantenimiento del diagrama con el tiempo 📈

Los requisitos de autenticación evolucionan. Nuevas regulaciones, estándares de seguridad actualizados y cambios en el comportamiento de los usuarios requieren actualizaciones en el diseño del sistema. El diagrama de visión de interacción sirve como un documento vivo que debe revisarse regularmente.

Disparadores de revisión

- Auditorías de seguridad: Después de cada prueba de penetración, actualice el diagrama para reflejar los nuevos hallazgos.

- Actualizaciones de características: Cuando se añade el inicio de sesión biométrico o el inicio de sesión social, agregue nuevos nodos al flujo.

- Problemas de rendimiento: Si aumenta la latencia, revise el nodo de generación de tokens para identificar oportunidades de optimización.

Control de versiones

Trate los archivos del diagrama con la misma disciplina de control de versiones que el código. Cada cambio en el flujo de autenticación debe etiquetarse. Esto permite a los equipos rastrear qué versión del flujo respaldó un lanzamiento específico de características.

Directrices de implementación para desarrolladores 👨💻

Cuando los desarrolladores leen el diagrama de visión de interacción, necesitan instrucciones claras sobre cómo traducir los nodos visuales en código. Las siguientes directrices ayudan a cerrar la brecha entre el diseño y la implementación.

- Diseño sin estado: Asegúrese de que el servicio de autenticación no mantenga el estado de sesión internamente. Confíe en el nodo del gestor de sesiones.

- Idempotencia: Las solicitudes de generación de tokens deben ser idempotentes para evitar la creación de sesiones duplicadas.

- Normas de registro: Asocie las actividades de “Evento de registro” en el diagrama con niveles de registro específicos (INFO, AVISO, ERROR).

- Contratos de interfaz: Defina los esquemas de entrada y salida para cada nodo de actividad antes de comenzar la codificación.

Consideraciones de seguridad en el flujo 🔒

La seguridad no es una característica; es una restricción tejida en cada nodo. El DIO ayuda a visualizar dónde se aplican estas restricciones.

- Cifrado de datos: El Recibir solicitud de inicio de sesión nodo debe exigir TLS 1.3.

- Caducidad de tokens: El Emisión de tokens nodo debe definir valores estrictos de TTL (tiempo de vida).

- Límite de tasa: El Verificación de credenciales nodo debe integrarse con un limitador de tasa para prevenir ataques de fuerza bruta.

- Almacenamiento seguro: El Almacenar sesión actividad debe utilizar mecanismos de almacenamiento cifrado.

Al asignar explícitamente estos requisitos a los nodos, el diagrama se convierte en una lista de verificación para el cumplimiento de seguridad.

Consideraciones finales para los equipos de arquitectura 🏗️

Diseñar un flujo de autenticación es un equilibrio entre seguridad, rendimiento y usabilidad. El Diagrama de Visión de Interacción proporciona el marco para gestionar esta complejidad. Permite a los equipos ver el bosque y los árboles al mismo tiempo.

Al adoptar este enfoque, tenga en cuenta los siguientes puntos:

- Colaboración:Involucre a los ingenieros de seguridad durante la fase de diagramación, no solo después de la implementación.

- Claridad: Evite sobrecargar el diagrama. Si un nodo se vuelve demasiado complejo, descomponélo en un subdiagrama.

- Documentación: Asegúrese de que cada nodo de decisión tenga una etiqueta clara que explique los criterios lógicos.

- Pruebas: Utilice el diagrama para generar casos de prueba. Cada rama debe tener un escenario de prueba correspondiente.

Adoptar un enfoque estructurado de modelado reduce la deuda técnica y previene brechas de seguridad. Transforma la autenticación de una caja negra en un proceso transparente y manejable.

Resumen de los puntos clave 📝

- Claridad visual:Los diagramas de vista de interacción (IOD) son superiores para mostrar la lógica de ramificación en la autenticación en comparación con los diagramas lineales.

- Cobertura completa:Incluya rutas de éxito, rutas de fallo y escenarios de tiempo de espera en el diseño inicial.

- Seguridad por diseño:Asocie las restricciones de seguridad directamente con los nodos de actividad.

- Mantenibilidad:Trate los diagramas como documentos vivos que evolucionan con el sistema.

- Colaboración:Utilice los diagramas como herramienta de comunicación entre arquitectos, desarrolladores y equipos de seguridad.

Siguiendo este enfoque estructurado, las organizaciones pueden construir sistemas de autenticación seguros, escalables y fáciles de mantener. El diagrama de vista de interacción sigue siendo una herramienta poderosa en el kit de herramientas del arquitecto para navegar las complejidades de la gestión de identidades modernas.